सेवा से इनकार (DoS) हमला: यह क्या है और इसे कैसे रोका जाए?

क्या आपने कभी अपने नेटवर्क की गति में असामान्य सुस्ती या किसी निश्चित वेबसाइट की अप्रत्याशित अनुपलब्धता महसूस की है? संभावना हो सकती है कि डेनियल ऑफ सर्विस अटैक(Denial of Service attack) प्रगति पर हो। आप सेवा से इनकार(Denial of Service) शब्द से परिचित हो सकते हैं लेकिन वास्तव में, वास्तविक हमले और सामान्य नेटवर्क गतिविधि के बीच अंतर करना मुश्किल हो सकता है। सेवा से इनकार (या डीओएस)(Denial of Service (or DoS)) हमला, जैसा कि नाम से पता चलता है, सीधे तौर पर एक सेवा से वंचित होने से संबंधित है, विशेष रूप से, इंटरनेट(Internet) ।

DoS अटैक एक तरह का हमला है जो उपयोगकर्ता के संसाधनों को खा जाता है और नेटवर्क को अपने घुटनों पर ले आता है, जिससे वैध उपयोगकर्ताओं को किसी भी वेबसाइट तक पहुंचने से रोका जा सकता है। DoS हमला सबसे परिष्कृत हमलों में से एक रहा है और बना हुआ है, जिसके लिए किसी के पास संभावित रोकथाम नीति नहीं है। इस पोस्ट में, हम कुछ प्रकाश डालेंगे कि DoS हमला क्या है और इसे कैसे बेहतर तरीके से रोका जा सकता है और यदि आप जानते हैं कि आप पर हमला किया गया है तो क्या करें।

DoS या डेनियल(Denial) ऑफ़ सर्विस अटैक(Service Attack) क्या है?

DoS हमले में , दुर्भावनापूर्ण इरादे वाला हमलावर उपयोगकर्ताओं को किसी सेवा तक पहुँचने से रोकता है। वह ऐसा या तो आपके कंप्यूटर और उसके नेटवर्क कनेक्शन, या उस वेबसाइट के कंप्यूटर और नेटवर्क को लक्षित करके करता है जिसका आप उपयोग करने का प्रयास कर रहे हैं। इस प्रकार वह आपको आपके ईमेल या ऑनलाइन खातों तक पहुँचने से रोक सकता है।

ऐसी स्थिति की कल्पना करें, जहां आप ऑनलाइन लेनदेन गतिविधि के लिए अपने इंटरनेट बैंकिंग(Internet Banking) खाते में लॉग इन करने का प्रयास कर रहे हों । हालाँकि, यह जितना अजीब लग सकता है, एक तेज़ इंटरनेट कनेक्शन होने के बावजूद, आपको बैंक की वेबसाइट तक पहुंच से वंचित कर दिया गया है। अब दो संभावनाएँ हो सकती हैं - या तो आपका इंटरनेट सेवा प्रदाता बंद है या आप पर DoS का हमला है!

एक DoS हमले में, हमलावर वेबसाइट के मुख्य सर्वर को अनावश्यक अनुरोधों की बाढ़ भेजता है, जो मूल रूप से इसे अधिभारित करता है और क्षमता को वापस बनाए रखने से पहले किसी भी अन्य अनुरोध को अवरुद्ध कर देता है। यह इस वेबसाइट के लिए आने वाले वैध अनुरोधों को अस्वीकार करने का कारण बनता है और इसके परिणामस्वरूप, आप पीड़ित हैं( you’re the victim) ।

हालाँकि, हमलावर के इरादों के आधार पर हमले के तरीके भिन्न हो सकते हैं लेकिन DoS(DoS) हमले को शुरू करने का यह सबसे आम तरीका है । हमला करने के अन्य तरीकों में किसी विशेष व्यक्ति को एक निश्चित वेबसाइट तक पहुंचने से रोकना, सर्वर के अंत में दो मशीनों के बीच कनेक्शन में बाधा डालना, सेवा को बाधित करना आदि शामिल हो सकते हैं।

कुछ हमलावर एक अन्य प्रकार के DoS हमले पर भी कार्य करते हैं - ईमेल बमबारी(Email bombing) जिसमें बहुत सारे स्पैम ईमेल उत्पन्न होते हैं और किसी के इनबॉक्स(Inbox) में भर जाते हैं ताकि मेल सर्वर से कोई और अनुरोध रोक दिया जाए। यह व्यापक रूप से आपके नियोक्ताओं द्वारा आपको प्रदान किए गए ईमेल खाते पर भी हो सकता है, याहू, आउटलुक, आदि(Yahoo, Outlook, etc) जैसी सार्वजनिक मेल सेवाओं का उल्लेख नहीं करने के लिए । आप कोई और वैध ईमेल प्राप्त करने से भी वंचित हो सकते हैं क्योंकि आपका आवंटित संग्रहण कोटा भर जाएगा। उनकी महत्वाकांक्षाओं में बहुत विविधता के साथ, हमलावरों की प्रेरणा 'मजे के लिए' से लेकर वित्तीय क्लिंच से लेकर बदला लेने तक हो सकती है।

संबंधित(Related) : ब्राउज़र संदेश तक पहुँचने से पहले अपने ब्राउज़र की जाँच(Checking Your Browser Before Accessing) करने पर अटक गया ।

DoS हमलों के प्रकार

हमले की प्रकृति और मंशा के आधार पर, कई प्रकार के कार्यक्रम हैं जिनका उपयोग आपके नेटवर्क पर DoS हमलों को शुरू करने के लिए किया जा सकता है। (DoS)नीचे सबसे अधिक इस्तेमाल किए जाने वाले DoS हमलों पर ध्यान दें:

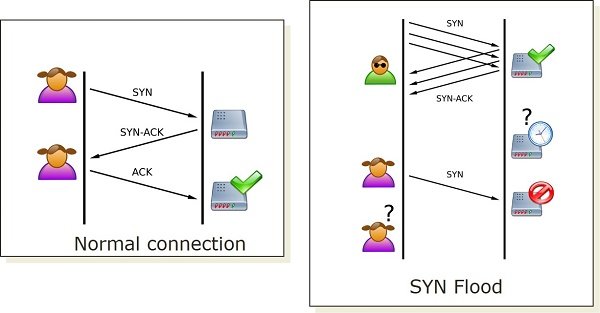

1] SYN बाढ़

SYN फ्लड (SYN Flood)TCP कनेक्शन खोलने के मानक तरीके का अनुचित लाभ उठाता है । जब कोई क्लाइंट सर्वर के खुले पोर्ट के साथ एक TCP कनेक्शन खोलना चाहता है, तो वह एक (TCP)SYN पैकेट भेजता है । सर्वर पैकेट प्राप्त करता है, इसे संसाधित करता है, और फिर एक SYN-ACK पैकेट वापस भेजता है जिसमें ( SYN-ACK)ट्रांसमिशन कंट्रोल ब्लॉक (TCB)(Transmission Control Block (TCB)) तालिका में संग्रहीत स्रोत क्लाइंट की जानकारी शामिल होती है। सामान्य परिस्थितियों में, क्लाइंट सर्वर की प्रतिक्रिया को स्वीकार करते हुए एक एसीके पैकेट वापस भेज देगा और इसलिए एक (ACK)टीसीपी(TCP) कनेक्शन खोलेगा। हालांकि, एक संभावित SYN बाढ़ हमले के तहत(SYN flood attack), हमलावर एक पैरोडी आईपी पते का उपयोग करके कनेक्शन अनुरोधों की एक सेना भेजता है जिसे लक्ष्य मशीन द्वारा वैध अनुरोधों के रूप में माना जाता है। इसके बाद, यह इनमें से प्रत्येक को संसाधित करने में व्यस्त हो जाता है और इन सभी दुर्भावनापूर्ण अनुरोधों के लिए एक कनेक्शन खोलने का प्रयास करता है।

सामान्य परिस्थितियों में, क्लाइंट सर्वर की प्रतिक्रिया को स्वीकार करते हुए एक एसीके पैकेट वापस भेज देगा और इसलिए एक (ACK)टीसीपी(TCP) कनेक्शन खोलेगा। हालांकि, एक संभावित SYN बाढ़ हमले के तहत, हमलावर एक पैरोडी आईपी पते का उपयोग करके कनेक्शन अनुरोधों की एक सेना भेजता है जिसे लक्ष्य मशीन द्वारा वैध अनुरोधों के रूप में माना जाता है। इसके बाद, यह इनमें से प्रत्येक को संसाधित करने में व्यस्त हो जाता है और इन सभी दुर्भावनापूर्ण अनुरोधों के लिए एक कनेक्शन खोलने का प्रयास करता है। यह सर्वर को प्रत्येक कनेक्शन अनुरोध के लिए एसीके(ACK) पैकेट की प्रतीक्षा करने का कारण बनता है जो वास्तव में कभी नहीं आता है। ये अनुरोध सर्वर के TCB को शीघ्रता से भरते हैं(TCB)तालिका किसी भी कनेक्शन को समय से पहले समाप्त कर सकती है और इस प्रकार आगे किसी भी वैध कनेक्शन अनुरोध को प्रतीक्षा कतार में धकेल दिया जाता है।

पढ़ें(Read) : क्या है फिरौती की सेवा से इनकार(What is Ransom Denial of Service) ?

2] HTTP बाढ़

यह आमतौर पर वेब सेवाओं और अनुप्रयोगों पर हमला करने के लिए उपयोग किया जाता है। उच्च-दर नेटवर्क ट्रैफ़िक पर अधिक जोर दिए बिना, यह हमला एक पूर्ण और प्रतीत होता है मान्य HTTP POST अनुरोध(HTTP POST requests) भेजता है । लक्ष्य सर्वर के संसाधनों को समाप्त करने के लिए विशेष रूप से डिज़ाइन किया गया, हमलावर इन अनुरोधों में से कई को यह सुनिश्चित करने के लिए भेजता है कि लक्ष्य सर्वर द्वारा आगे के वैध अनुरोध नहीं खींचे जाते हैं, जबकि यह नकली अनुरोधों को संसाधित करने में व्यस्त है। फिर भी इतना आसान लेकिन इन HTTP(HTTP) अनुरोधों को मान्य लोगों से अलग करना बहुत मुश्किल है क्योंकि हेडर(Header) की सामग्री दोनों मामलों में स्वीकार्य लगती है।

3] डिस्ट्रीब्यूटेड डेनियल(Distributed Denial) ऑफ सर्विस अटैक(Service Attack) ( डीडीओएस(DDoS) )

डिस्ट्रीब्यूटेड डेनियल ऑफ सर्विस(Distributed Denial of Service) या डीडीओएस(DDoS) अटैक इस गैंग में सजाए गए अफसर की तरह है। सामान्य DoS(DoS) हमले के स्तर से बहुत अधिक परिष्कृत , DDoS एक से अधिक कंप्यूटरों के माध्यम से लक्ष्य मशीन पर ट्रैफ़िक उत्पन्न करता है। हमलावर एक साथ कई समझौता किए गए कंप्यूटर और अन्य उपकरणों को नियंत्रित करता है और लक्ष्य सर्वर को यातायात के साथ बाढ़ का कार्य वितरित करता है, अपने संसाधनों और बैंडविड्थ पर भारी खपत करता है। यदि सुरक्षा संबंधी समस्याएं हैं, तो हमलावर आपके कंप्यूटर का उपयोग किसी अन्य कंप्यूटर पर हमला करने के लिए भी कर सकता है।

अब, जैसा कि स्पष्ट है, DoS की तुलना में (DoS)DDoS हमला(DDoS attack) अधिक प्रभावी और वास्तविक हो सकता है । कुछ वेबसाइटें जो आसानी से कई कनेक्शनों को संभाल सकती हैं, उन्हें एक साथ कई स्पैम अनुरोध भेजकर आसानी से नीचे लाया जा सकता है। बॉटनेट(Botnets) का उपयोग सभी प्रकार के कमजोर उपकरणों की भर्ती के लिए किया जाता है, जिनकी सुरक्षा में वायरस को इंजेक्ट करके और उन्हें ज़ोंबी सेना(Zombie army) के लिए साइन अप करके समझौता किया जा सकता है, जिसे हमलावर नियंत्रित कर सकता है और डीडीओएस(DDoS) हमले के लिए उनका उपयोग कर सकता है। इसलिए(Hence) , एक सामान्य कंप्यूटर उपयोगकर्ता होने के नाते, आपको अपने सिस्टम में और उसके आस-पास सुरक्षा खामियों के बारे में पता होना चाहिए अन्यथा आप किसी का गंदा काम कर सकते हैं और इसके बारे में कभी नहीं जान सकते।

डॉस हमले की रोकथाम

DoS हमलों को पूर्व निर्धारित नहीं किया जा सकता है। आप DoS(DoS) हमले का शिकार होने से नहीं रोक सकते । इसके कई प्रभावी तरीके नहीं हैं। हालांकि, आप ऐसे हमले का हिस्सा बनने की संभावना को कम कर सकते हैं जहां आपके कंप्यूटर का इस्तेमाल दूसरे पर हमला करने के लिए किया जा सकता है। नीचे दिए गए मुख्य बिंदुओं पर ध्यान दें जो आपको अपने पक्ष में बाधाओं को प्राप्त करने में मदद कर सकते हैं।

- यदि पहले से नहीं किया है तो अपने नेटवर्क में एंटीवायरस(antivirus) प्रोग्राम और फ़ायरवॉल(firewall) तैनात करें । यह बैंडविड्थ उपयोग को केवल प्रमाणित उपयोगकर्ताओं तक सीमित रखने में मदद करता है।

- सर्वर कॉन्फ़िगरेशन(Server configuration) हमला होने की संभावना को कम करने में मदद कर सकता है। यदि आप किसी फर्म में नेटवर्क व्यवस्थापक हैं, तो अपने नेटवर्क कॉन्फ़िगरेशन पर एक नज़र डालें और अप्रमाणित उपयोगकर्ताओं को सर्वर के संसाधनों को संबोधित करने से रोकने के लिए फ़ायरवॉल नीतियों को सख्त करें।

- कुछ तृतीय-पक्ष सेवाएँ (third-party services)DoS हमलों के विरुद्ध मार्गदर्शन और सुरक्षा प्रदान करती हैं । ये महंगे हो सकते हैं लेकिन प्रभावी भी। यदि आपके पास अपने नेटवर्क में ऐसी सेवाओं को तैनात करने की पूंजी है, तो बेहतर है कि आगे बढ़ें।

DoS हमले आम तौर पर हाई-प्रोफाइल संगठनों(high-profile organizations) जैसे बैंकिंग और वित्तीय क्षेत्र की कंपनियों, व्यापार और वाणिज्यिक स्टब्स आदि को लक्षित होते हैं। किसी को भी पूरी तरह से जागरूक होना चाहिए और किसी भी संभावित हमलों को रोकने के लिए अपने कंधे पर नज़र रखना चाहिए। हालांकि ये हमले सीधे तौर पर गोपनीय जानकारी की चोरी से संबंधित नहीं हैं, लेकिन पीड़ितों को समस्या से छुटकारा पाने में काफी समय और पैसा खर्च करना पड़ सकता है।

उपयोगी कड़ियां:(Useful links:)

- सेवा हमलों के (Service Attacks)इनकार(Denial) को रोकना - MSDN

- DoS/Denialसेवा हमलों(Service Attacks) से इनकार करने की रोकथाम के लिए सर्वोत्तम अभ्यास - MSDN

- डेनियल-ऑफ-सर्विस अटैक(Denial-of-Service Attacks) को समझना - US-Cert.go v

- डेनियल(Against Denial) ऑफ़ सर्विस अटैक के विरुद्ध (Service Attacks – Read)Office 365 का बचाव - Microsoft पर और पढ़ें

- छवि स्रोत विकिपीडिया।

Related posts

DDoS डिस्ट्रीब्यूटेड डेनियल ऑफ़ सर्विस अटैक्स: सुरक्षा, रोकथाम

स्मार्टबाइट नेटवर्क सेवा विंडोज 11/10 पर धीमी इंटरनेट गति का कारण बनती है

फिरौती डेनियल ऑफ सर्विस (RDoS) क्या है? रोकथाम और सावधानियां

समूह नीति का उपयोग करके इंटरनेट एक्सप्लोरर 11 को एक स्टैंडअलोन ब्राउज़र के रूप में अक्षम करें

कैसे जांचें कि आपका आईपी पता लीक हो रहा है

Google विज्ञापनों को इंटरनेट पर मेरा अनुसरण करने से कैसे रोकें

साइबर अपराध और उसका वर्गीकरण - संगठित और असंगठित

विंडोज पीसी पर इंटरनेट रेडियो स्टेशन फ्री में सेट करें

इंटरनेट एक्सप्लोरर जीवन का अंत; व्यवसायों के लिए इसका क्या अर्थ है?

एज और स्टोर ऐप्स इंटरनेट से कनेक्ट नहीं हो रहे हैं - त्रुटि 80072EFD

वाई-फाई बनाम ईथरनेट: आपको किसका उपयोग करना चाहिए?

इंटरनेट और सोशल नेटवर्किंग साइट्स की लत

विंडोज 11/10 में एक विश्वसनीय साइट कैसे जोड़ें

डीएनएस बेंचमार्क: स्पीड के लिए अपने इंटरनेट कनेक्शन को ऑप्टिमाइज़ करें

सामान्य HTTP स्थिति कोड त्रुटियाँ क्या हैं?

माइक्रोसॉफ्ट एज या इंटरनेट एक्सप्लोरर में ऑटो रिफ्रेश को कैसे निष्क्रिय करें

फायरफॉक्स के लिए ग्रुप स्पीड डायल: महत्वपूर्ण इंटरनेट साइट आपकी उंगलियों पर

विंडोज 11/10 . पर इंटरनेट कनेक्शन कैसे सेट करें

विंडोज 11/10 पीसी के लिए सर्वश्रेष्ठ मुफ्त इंटरनेट सुरक्षा सूट सॉफ्टवेयर

जानवर बल के हमले - परिभाषा और रोकथाम