पीसी के लिए 20 सर्वश्रेष्ठ वाईफाई हैकिंग टूल (2022)

हैकिंग(Hacking) , जैसा कि शब्द से पता चलता है, का नैतिक किसी भी चीज़ से कोई लेना-देना नहीं है। हैकिंग(Hacking) किसी व्यक्ति की गोपनीयता भंग करने या उसके सिस्टम डेटा को चुराने के लिए कपटपूर्ण मानसिकता के साथ जबरन उसके सिस्टम में प्रवेश करना है। फिर भी, अगर यह किसी के नेटवर्किंग मुद्दों को हल करने में मदद करने के लिए कंप्यूटर के नेटवर्क या एकल इकाई की कमजोरियों और खतरों की पहचान करने के लिए सूचना और अनुमोदन के तहत किया जाता है, तो इसे नैतिक कहा जाएगा। ऐसा करने में शामिल व्यक्ति को एथिकल हैकर कहा जाता है।

हम समझ गए हैं कि हैकिंग क्या है, और हम में से लगभग सभी के पास घर पर वाईफाई है। "वाईफाई" का पूर्ण रूप क्या है? हम में से कई लोगों के लिए, "वायरलेस फ़िडेलिटी" का संक्षिप्त नाम एक गलत धारणा है। हालांकि हम में से अधिकांश ने ऐसा सोचा था, सभी के लाभ के लिए, यह केवल एक ट्रेडमार्क वाक्यांश है जिसका अर्थ IEEE 802.11x है और यह एक वायरलेस तकनीक है जो उच्च गति वाले वायरलेस इंटरनेट और नेटवर्क कनेक्शन प्रदान करती है।

इससे पहले कि हम और आगे बढ़ें, आइए हम यह समझने की कोशिश करें कि एक हैकिंग हमला दो प्रकार का होता है, अर्थात् निष्क्रिय और सक्रिय हमला और कुछ अन्य शब्दावली जैसे सूँघना, WEP और WPA , आदि का उपयोग।

पैसिव अटैक: यह पहले नेटवर्क के डेटा पैकेट्स को कैप्चर करता है और फिर पैकेट्स के एनालिसिस द्वारा नेटवर्क के पासवर्ड को रिकवर करने की कोशिश करता है, दूसरे शब्दों में सिस्टम से इंफॉर्मेशन को नष्ट किए बिना इंफॉर्मेशन लेता है। यह निगरानी और विश्लेषण का अधिक है, जबकि

सक्रिय हमला(Attack) तब होता है जब डेटा पैकेट को दूसरे शब्दों में बदलने या नष्ट करने, सिस्टम से सिस्टम की जानकारी लेने और फिर डेटा को बदलने या इसे पूरी तरह से नष्ट करने के साथ डेटा पैकेट कैप्चर करके पासवर्ड पुनर्प्राप्त करने की प्रक्रिया में होता है।

स्नीफिंग: पासवर्ड, आईपी एड्रेस(IP Address) , या ऐसी प्रक्रियाओं की चोरी करने के उद्देश्य से किसी डिवाइस या सॉफ़्टवेयर एप्लिकेशन का उपयोग करके डेटा पैकेट को इंटरसेप्ट करने और निरीक्षण करने या संक्षेप में निगरानी करने की प्रक्रिया है जो किसी घुसपैठिए को नेटवर्क में प्रवेश करने में मदद कर सकती है। या प्रणाली।

WEP: ' वायरलेस इक्विवेलेंट प्राइवेसी(Wireless Equivalent Privacy) ' के लिए खड़े वायरलेस नेटवर्क द्वारा उपयोग की जाने वाली एक सामान्य प्रकार की एन्क्रिप्शन विधि है और आजकल इसे बहुत सुरक्षित नहीं माना जाता है क्योंकि हैकर्स आसानी से WEP कुंजियों को क्रैक कर सकते हैं।

WPA : वायरलेस नेटवर्क द्वारा "वाईफाई प्रोटेक्टेड एक्सेस" के लिए उपयोग की जाने वाली एक अन्य सामान्य एन्क्रिप्शन विधि एक वायरलेस एप्लिकेशन प्रोटोकॉल(Application Protocol) है जिसे आसानी से क्रैक नहीं किया जा सकता है और यह सबसे सुरक्षित विकल्प है क्योंकि इसके बावजूद ब्रूट फोर्स या डिक्शनरी अटैक के उपयोग की आवश्यकता होगी। जिसमें WPA कुंजियों को क्रैक करने की कोई गारंटी नहीं होगी ।

पृष्ठभूमि में उपरोक्त शब्दावली के साथ, आइए अब हम 2020 में पीसी के लिए किसी भी ऑपरेटिंग सिस्टम पर काम करने वाले सर्वश्रेष्ठ वाईफाई हैकिंग टूल को खोजने का प्रयास करें, चाहे वह विंडोज(Windows) , मैक(Mac) या लिनक्स(Linux) हो । नेटवर्क समस्या निवारण और वायरलेस पासवर्ड क्रैकिंग के लिए उपयोग किए जाने वाले लोकप्रिय टूल नीचे विस्तृत हैं।

पीसी के लिए 20 सर्वश्रेष्ठ वाईफाई हैकिंग टूल(Best Wifi Hacking Tools) (2020)

1. एयरक्रैक-एनजी

एयरक्रैक-एनजी(Aircrack-ng) एक प्रसिद्ध, मुफ्त वायरलेस पासवर्ड क्रैकिंग सॉफ्टवेयर है जो सी-भाषा(C-language) में लिखा गया है । यह सॉफ्टवेयर मुख्य रूप से पासवर्ड को मॉनिटर करने, हमला करने, परीक्षण करने और अंत में क्रैक करने की एक चरणबद्ध विधि पर केंद्रित है। यह एप्लिकेशन अपनी गति को अनुकूलित करने के लिए मानक एफएमएस(FMS) हमले, कोरेक(Korek) हमले और नए पीटीडब्ल्यू(PTW) हमले का उपयोग करता है , जिससे यह एक प्रभावी वाईफाई(WiFi) क्रैकिंग टूल बन जाता है।

यह मुख्य रूप से लिनक्स(Linux) ऑपरेटिंग सिस्टम पर काम करता है और विंडोज(Windows) , ओएस एक्स(OS X) , फ्री बीएसडी(Free BSD) , नेटबीएसडी(NetBSD) , ओपनबीएसडी(OpenBSD) और यहां तक कि सोलारिस(Solaris) और ईकॉमस्टेशन 2 ऑपरेटिंग सिस्टम को सपोर्ट करता है। ऐप अन्य वायरलेस एडेप्टर जैसे लाइव(Live) सीडी और वीएमवेयर(VMWare) इमेज को भी सपोर्ट करता है। VMWare छवि का उपयोग करने के लिए आपको अधिक विशेषज्ञता और ज्ञान की आवश्यकता नहीं है , लेकिन इसमें कुछ बाधाएं हैं; यह ऑपरेटिंग सिस्टम के सीमित सेट के साथ काम करता है और सीमित संख्या में USB उपकरणों का समर्थन करता है।

वर्तमान में अंग्रेजी में उपलब्ध ऐप 802.11b नेटवर्क के WEP और WPA-PSK कुंजियों को क्रैक करने के लिए डेटा पैकेट का उपयोग करता है। यह FMS(FMS) अटैक, PTW अटैक और डिक्शनरी अटैक का उपयोग करके WEP कुंजियों को क्रैक कर सकता है। WPA2-PSK को क्रैक करने के लिए , यह डिक्शनरी अटैक का उपयोग करता है। ऐप रीप्ले(Replay) हमलों, डी-प्रमाणीकरण, नकली पहुंच बिंदुओं और बहुत कुछ पर ध्यान केंद्रित करता है। यह टेक्स्ट फ़ाइल में डेटा के निर्यात का भी समर्थन करता है।

इस सॉफ़्टवेयर को http://www.aircrack-ng.org/ लिंक का उपयोग करके डाउनलोड किया जा सकता है, और सबसे अच्छी बात यह है कि यदि आप सॉफ़्टवेयर का उपयोग करना नहीं जानते हैं, तो आपके पास कंपनी द्वारा उपलब्ध कराए गए ऑनलाइन ट्यूटोरियल उपलब्ध हैं। ने इस सॉफ़्टवेयर को डिज़ाइन किया है, जहां आप वायरलेस पासवर्ड को क्रैक करने के लिए इंस्टॉल और उपयोग करना सीख सकते हैं।

Download Now2. वायरशर्क

Wireshark Hacking Tool एक ओपन-सोर्स, फ्री डेटा पैकेट एनालाइजर और नेटवर्क प्रोसीजर एनालिसिस सॉफ्टवेयर है। यह सबसे अच्छे वाईफाई हैकिंग टूल में से एक है जो विंडोज (Windows) यूजर्स(users) के बीच बहुत लोकप्रिय है । यह टूल आपके नेटवर्क पर न्यूनतम या सूक्ष्म स्तर पर क्या हो रहा है, इसे समझने में सक्षम बनाता है। इसका उपयोग नेटवर्क समस्या निवारण और विश्लेषण, सॉफ्टवेयर के विकास और संचार प्रक्रियाओं के लिए किया जाता है। इसका उपयोग शैक्षिक विकास कार्यों में भी किया जा सकता है।

आप इस सॉफ़्टवेयर का उपयोग सैकड़ों प्रोटोकॉल के ऑनलाइन या ऑफलाइन निरीक्षण और विश्लेषण के लिए कर सकते हैं और सर्वोत्तम परिणाम प्राप्त कर सकते हैं। यह न केवल वायरलेस डेटा का विश्लेषण कर सकता है बल्कि विश्लेषण के लिए ब्लूटूथ(Bluetooth) , ईथरनेट(Ethernet) , यूएसबी(USB) , टोकन रिंग(Token Ring) , एफडीडीआई(FDDI) , आईईईई 802.11(IEEE 802.11) , PPP/HDLC , एटीएम(ATM) , फ्रेम(Frame) रिले इत्यादि से डेटा उठा और पढ़ सकता है ।

यह टूल कई ऑपरेटिंग सिस्टम को सपोर्ट करता है और इसे विंडोज(Windows) , लिनक्स(Linux) , मैक ओएस(Mac OS) , सोलारिस(Solaris) , फ्रीबीएसडी(FreeBSD) , नेटबीएसडी(NetBSD) और बहुत कुछ का उपयोग करके चलाया जा सकता है । कई वाणिज्यिक संगठन, गैर-लाभकारी उद्यम, सरकारी एजेंसियां, और शैक्षणिक संस्थान विभिन्न प्रोटोकॉल में विस्तृत निरीक्षण के लिए इसे मौजूदा या वास्तविक मानक के रूप में उपयोग करते हैं।

यह TTY- मोड TShark(TTY-mode TShark) उपयोगिता या ग्राफिकल यूजर इंटरफेस(Graphical User Interface) ( GUI ) का उपयोग करके कैप्चर किए गए डेटा के माध्यम से उपयोग कर सकता है। यह ग्राफिकल आइकन और ऑडियो संकेतकों के माध्यम से संचार की अनुमति देता है लेकिन टेक्स्ट-आधारित यूजर इंटरफेस, टेक्स्ट नेविगेशन या टाइप किए गए कमांड लेबल का उपयोग नहीं करता है।

इसमें एक समृद्ध वॉयस(Voice) ओवर इंटरनेट प्रोटोकॉल(Internet Protocol) यानी वीओआईपी(VoIP) विश्लेषण या, मानक शब्दों में, इंटरनेट(Internet) पर फोन सेवा है, जो कि आपके पास एक अच्छा इंटरनेट कनेक्शन होने पर संभव है। यह आपको स्थानीय फोन कंपनी टावर के माध्यम से आपके कॉल से बचने में मदद करता है, जो एक ही कॉल के लिए वीओआईपी(VoIP) कॉल की तुलना में अधिक शुल्क लेता है।

वायरशर्क(WireShark) सबसे शक्तिशाली प्रदर्शन सुविधाओं के लिए भी जाना जाता है, और यह gzip-संपीड़ित फ़ाइलों को भी कैप्चर कर सकता है और पहले से चल रहे प्रोग्राम को बाधित या बाधित किए बिना कंप्यूटर प्रोग्राम चलाने के दौरान उन्हें डीकंप्रेस कर सकता है।

ऐप का उपयोग IPsec(IPsec) , ISAKMP , Kerberos , SNMPv3 , SSL/TLS , WEP , और WPA/WPA2 जैसे कई प्रोटोकॉल को डिक्रिप्ट करने के लिए भी किया जा सकता है । ऐप का उपयोग करके, आप त्वरित और उपयोग में आसान और विश्लेषण को समझने के लिए डेटा पैकेट की अपनी सूची में अलग-अलग रंग कोडिंग भी लागू कर सकते हैं।

यह सादा पाठ फ़ाइल, पोस्टस्क्रिप्ट(PostScript) , सीवीएस(CVS) , या एक्सएमएल(XML) में डेटा के निर्यात का भी समर्थन करता है । वायरशर्क हैकिंग टूल को अच्छी कार्यक्षमता वाले डेटा पैकेट का विश्लेषण करने और लिंक का उपयोग करने के लिए सबसे अच्छा टूल माना जाता है - https://www । (WireShark)Wireshark.org/ आप अपने उपयोग के लिए इस टूल को डाउनलोड कर सकते हैं।

Download Now3. कैन और हाबिल

केन(Cane) और एबेल (Abel)वाईफाई(Wifi) पासवर्ड को पुनर्प्राप्त करने के लिए टूल की सूची में एक और लोकप्रिय सॉफ्टवेयर है , जो हैकिंग शब्द का उपयोग करने का एक आसान तरीका है। इसका नाम एडम(Adam) और ईव(Eve) के बच्चों के नाम पर रखा गया है , जो टूल के डेवलपर्स द्वारा नामकरण का एक दिलचस्प तरीका है। एक दिलचस्प नाम, है ना? हालाँकि, आइए नामकरण को डेवलपर्स के ज्ञान पर छोड़ दें और आगे बढ़ें।

यह उपकरण माइक्रोसॉफ्ट ओएस(Microsoft OS) के विभिन्न संस्करणों के लिए उपयोग किया जाता है और प्रत्येक डेटा पैकेट की व्यक्तिगत रूप से जांच और विश्लेषण करने की प्रक्रिया के माध्यम से विभिन्न तकनीकों का उपयोग करता है, और स्क्रैम्बल पासवर्ड को डीकोड करता है, या बस ब्रूट फोर्स, डिक्शनरी अटैक और क्रिप्टैनालिसिस अटैक का उपयोग करता है।

ऐप का उपयोग करके आप वायरलेस डेटा की जांच भी कर सकते हैं और कैश्ड पासवर्ड का पता लगाकर और रूटिंग सुरक्षा विवरण का विश्लेषण करके वायरलेस नेटवर्क कुंजियों को पुनः प्राप्त कर सकते हैं। एक नया जोड़ा गया हैकिंग फीचर एड्रेस रेजोल्यूशन प्रोटोकॉल(Address Resolution Protocol) या स्विच किए गए LAN(LANs) और MITM हमलों पर पता लगाने के लिए ARP सपोर्ट है।(ARP)

यदि यह अंत नहीं है, तो विंडोज वाईफाई हैकिंग सॉफ्टवेयर का उपयोग करके, आप (Windows WiFi)वॉयस(Voice) ओवर इंटरनेट प्रोटोकॉल(Internet Protocol) यानी वीओआईपी(VoIP) वार्तालाप भी रिकॉर्ड कर सकते हैं ।

यह सुरक्षा सलाहकारों, पेशेवर पैठ परीक्षकों और किसी भी व्यक्ति द्वारा अनुशंसित और सबसे अधिक उपयोग किया जाने वाला उपकरण है, जो इसे नैतिक उद्देश्यों के लिए रचनात्मक रूप से उपयोग करने की योजना बना रहा है और अनधिकृत पासवर्ड एक्सेस के लिए किसी को धोखा नहीं दे रहा है।

Download Now4. एनएमएपी

Nmap विंडोज पीसी(Windows PC) के लिए सबसे अच्छे ओपन-सोर्स वाईफाई हैकिंग टूल में से एक है । अपने विस्तारित रूप में Nmap का संक्षिप्त नाम नेटवर्क मैपर है जो (Network Mapper)Android उपयोगकर्ताओं के लिए उपलब्ध है । यह बड़े नेटवर्क को स्कैन करने के मूल इरादे से डिजाइन किया गया था, हालांकि यह एकल मेजबानों के लिए समान रूप से अच्छी तरह से काम कर सकता है। यह मुख्य रूप से नेटवर्क डिस्कवरी(network discovery) सह प्रबंधन और कंप्यूटर सुरक्षा ऑडिटिंग के लिए उपयोग किया जाता है।

नैंप(Nmap) को https://github.com/kost/NetworkMapper लिंक का उपयोग करके जीथब(Github) पर स्वतंत्र रूप से उपलब्ध कराया गया है । अधिकांश Nmap स्कैनर इसे डाउनलोड करने, इंस्टॉल करने और उपयोग करने के लिए अनौपचारिक Android फ़्रंटएंड(Android Frontend) की मदद भी ले सकते हैं । उपयोगकर्ता अपनी आवश्यकता के अनुसार सॉफ्टवेयर को नया स्वरूप दे सकता है या संशोधित भी कर सकता है। ऐप (App)स्मार्टफोन(Smartphone) यूजर के लिए रूटेड और नॉन-रूटेड दोनों तरह के डिवाइस पर अच्छा काम करता है।

यह सभी प्रमुख कंप्यूटर ऑपरेटिंग सिस्टम जैसे लिनक्स(Linux) ऑपरेटिंग सिस्टम, विंडोज(Windows) और मैक ओएस एक्स(Mac OS X) को सपोर्ट करता है । नेटवर्क(Network) एडमिन ने इसे कई कार्यों के लिए एक बहुत ही उपयोगी उपकरण के रूप में पाया है जैसे नेटवर्क का उपयोग करने वाले मेजबानों की संख्या, उनके द्वारा दी जा रही सेवाओं के प्रकार और ऑपरेटिंग सिस्टम के प्रकार यानी विभिन्न संस्करणों की जांच करके नेटवर्क इन्वेंट्री को जानना। गतिविधियों को चलाने के लिए उपयोग किए जा रहे ऑपरेटिंग सिस्टम।

नि:शुल्क उपलब्ध यह सेवा नेटवर्क की स्कैनिंग के लिए सर्वोत्तम उपयोग की जाती है। यह कई ऑपरेटिंग सिस्टम का समर्थन करता है, जैसा कि ऊपर बताया गया है, और उपयोग किए जा रहे डेटा पैकेट फिल्टर/फ़ायरवॉल के प्रकार और HTTPS(HTTPS) डिफ़ॉल्ट का उपयोग करके बाइनरी का उपयोग करके डेटा स्थानांतरित करने जैसे कई अन्य विशेषताओं/पहलुओं पर नजर रखता है ।

Download Now5. मेटास्प्लोइट

Metasploit एक स्वतंत्र, खुला स्रोत, शक्तिशाली हैकिंग टूल है, जो कि एक मैसाचुसेट्स-आधारित सुरक्षा कंपनी, रैपिड7(Rapid7) के स्वामित्व में है । यह हैकिंग सॉफ्टवेयर कंप्यूटर सिस्टम की कमजोरियों / संवेदनशीलता का परीक्षण कर सकता है या सिस्टम में सेंध लगा सकता है। कई सूचना सुरक्षा उपकरणों की तरह, Metasploit का उपयोग कानूनी और अवैध दोनों गतिविधियों के लिए किया जा सकता है।

यह एक पैठ परीक्षण सॉफ्टवेयर सह साइबर सुरक्षा उपकरण है जो मुफ़्त और भुगतान दोनों संस्करणों में उपलब्ध है। यह 1990 में जापान(Japan) में डिजाइन की गई 'रूबी' नामक उच्च स्तरीय सामान्य प्रयोजन वाली जापान(Japan) की प्रोग्रामिंग भाषा का समर्थन करता है। आप https://www.metasploit.com लिंक का उपयोग करके सॉफ्टवेयर डाउनलोड कर सकते हैं। जैसा कि उल्लेख किया गया है, इसका उपयोग वेब यूजर इंटरफेस या कमांड प्रॉम्प्ट या लिंक के साथ किया जा सकता है।

यह भी पढ़ें: (Also Read:) आपकी उत्पादकता बढ़ाने के लिए Android के लिए 10 सर्वश्रेष्ठ कार्यालय ऐप्स(10 Best Office Apps for Android to Boost Your Productivity)

मेटास्प्लोइट(Metasploit) टूल सभी केंद्रीय कंप्यूटर ऑपरेटिंग सिस्टम जैसे कि लिनक्स(Linux) सिस्टम, विंडोज(Windows) , मैक ओएस(Mac OS) , ओपन बीएसडी(BSD) और सोलारिस(Solaris) का समर्थन करता है । यह हैकिंग टूल स्पॉट-चेकिंग के माध्यम से सिस्टम सुरक्षा में किसी भी तरह के समझौता का परीक्षण करता है। यह उन सभी नेटवर्कों की सूची की गिनती करता है जो नेटवर्क पर आवश्यक पैठ परीक्षण निष्पादित करके हमलों को अंजाम देते हैं और इस प्रक्रिया में नज़र आने से भी बचते हैं।

Download Now6. किस्मत

किस्मत(Kismet) एक वाई-फाई-हैकिंग टूल है जिसका उपयोग वायरलेस उपकरणों को खोजने और पहचानने के लिए किया जाता है। अरबी(Arabic) में इस शब्द का अर्थ 'विभाजन' होता है। एक हल्के नोट पर, किस्मत(Kismet) , भारतीय राष्ट्रीय भाषा हिंदी(Hindi) में, अक्सर प्रयोग किया जाता है जब आपके जीवन में कुछ महत्वपूर्ण संयोग या भाग्य से आता है।

यह उपकरण उपयोग में होने पर, छिपे हुए नेटवर्क का निष्क्रिय रूप से पता लगाकर और प्रकट करके नेटवर्क की पहचान करता है। तकनीकी रूप से हैकिंग की बात करें तो यह एक डेटा पैकेट सेंसर है, जो 802.11 लेयर-2 वायरलेस लोकल एरिया नेटवर्क यानी 802.11a, 802.11b, 802.11g और 802.11n ट्रैफिक के लिए एक नेटवर्क और घुसपैठ का पता लगाने वाला सिस्टम है।

यह सॉफ्टवेयर किसी भी वाईफाई(WiFi) कार्ड के साथ काम करता है जो मोड से सपोर्ट करता है और क्लाइंट/सर्वर मॉड्यूलर डिजाइन या फ्रेमवर्क पर बनाया गया है। यह सभी ऑपरेटिंग सिस्टम जैसे लिनक्स(Linux) सिस्टम, विंडोज(Windows) , मैक ओएस(Mac OS) , ओपनबीएसडी(OpenBSD) , फ्रीबीएसडी(FreeBSD) , नेटबीएसडी(NetBSD) को सपोर्ट करता है । यह माइक्रोसॉफ्ट विंडोज(Microsoft Windows) और कई अन्य प्लेटफॉर्म पर भी चल सकता है। http://www.kismetwireless.net/ लिंक का उपयोग करके सॉफ्टवेयर को बिना किसी समस्या के डाउनलोड किया जा सकता है।

किस्मत(Kismet) चैनल होपिंग का भी समर्थन करता है, जिसका अर्थ है कि यह बिना किसी क्रम का पालन किए लगातार एक चैनल से दूसरे चैनल में बदल सकता है, जैसा कि सॉफ्टवेयर उपयोगकर्ता द्वारा परिभाषित किया गया है। चूंकि आसन्न चैनल ओवरलैप करते हैं, यह अधिक डेटा पैकेट कैप्चर करने में सक्षम बनाता है, जो इस सॉफ़्टवेयर का एक अतिरिक्त लाभ है।

Download Now7. नेटस्पार्कर

नेटस्पार्कर(NetSparker) एक वेब एप्लिकेशन है जिसका उपयोग सुरक्षा स्कैनिंग और एथिकल हैकिंग मुद्दों के लिए किया जाता है। इसकी प्रूफ-आधारित स्कैनिंग तकनीक के कारण(Due) , इसे अत्यधिक सटीक कमजोरी का पता लगाने वाली तकनीक माना जाता है। सुरक्षा स्कैनर सॉफ़्टवेयर का उपयोग करना आसान है जो स्वचालित रूप से उन संवेदनशीलताओं को ढूंढ सकता है जिनका उपयोग उपयोगकर्ता के संवेदनशील डेटा को जोखिम में डालने के लिए किया जा सकता है।

यह आसानी से SQL इंजेक्शन(SQL Injection) , XSS या क्रॉस-साइट स्क्रिप्टिंग(Cross-Site Scripting) और दूरस्थ फ़ाइल समावेशन(Remote File Inclusions) , और अन्य वेब एप्लिकेशन, वेब सेवाओं और वेब API(APIs) जैसी कमजोरियों का पता लगा सकता है । तो सबसे पहले, आपको नेटस्पार्कर(NetSparker) का उपयोग करके अपनी वेब गतिविधियों को सुरक्षित करना होगा ।

यह सभी आधुनिक और कस्टम वेब अनुप्रयोगों के माध्यम से स्क्रॉल कर सकता है, भले ही उन्होंने जिस प्लेटफॉर्म या तकनीक का उपयोग किया हो। वही आपके वेब सर्वर पर लागू होता है, चाहे आप Microsoft ISS का उपयोग कर रहे हों या Linux पर Apache और Nginx का । यह उन्हें सभी सुरक्षा मुद्दों के लिए स्कैन कर सकता है।

यह दो संस्करणों में या तो माइक्रोसॉफ्ट विंडोज(Microsoft Windows) अनुप्रयोगों में एक अंतर्निहित पैठ परीक्षण और रिपोर्टिंग उपकरण या एक ऑनलाइन सेवा के रूप में उपलब्ध है, ताकि केवल 24 घंटों में हजारों अन्य वेबसाइटों और वेब अनुप्रयोगों की स्कैनिंग के लिए इसका उपयोग किया जा सके।

यह स्कैनर एजेक्स(AJAX) और जावा-आधारित अनुप्रयोगों जैसे एचटीएमएल 5(HTML 5) , वेब 2.0(Web 2.0) और सिंगल पेज एप्लिकेशन(Single Page Applications) ( एसपीए(SPAs) ) का समर्थन करता है, जिससे टीम को पहचाने गए मुद्दे पर त्वरित उपचारात्मक कार्रवाई करने की अनुमति मिलती है। संक्षेप में, यह हजारों वेब साइटों और अनुप्रयोगों में सभी शामिल सुरक्षा जोखिमों को एक त्वरित समय में दूर करने के लिए एक उत्कृष्ट उपकरण है।

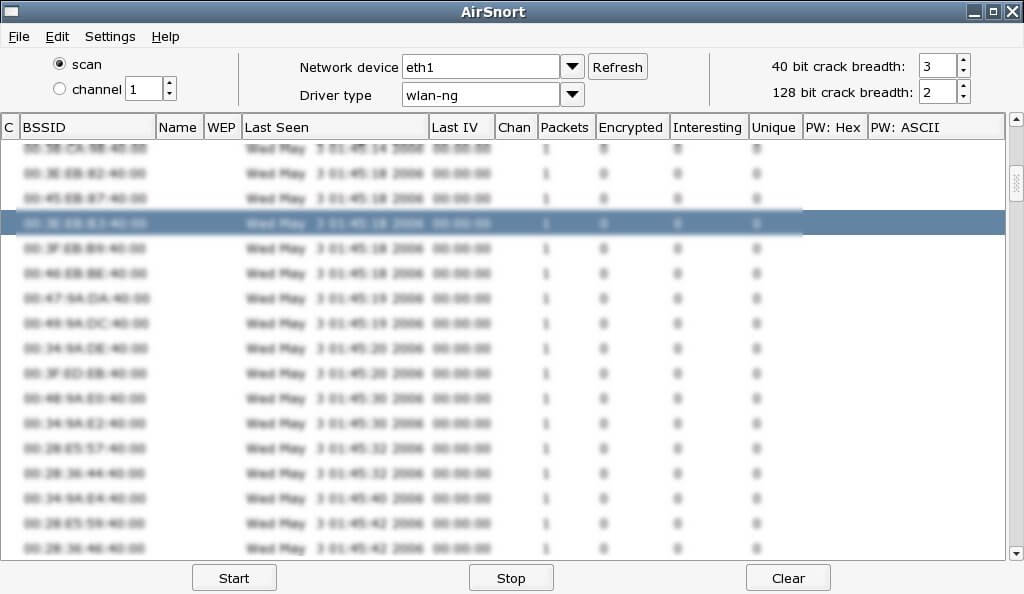

Download Now8. एयरसॉर्ट

AirSnort एक अन्य लोकप्रिय वायरलेस LAN या वाईफाई(WiFi) पासवर्ड क्रैकिंग सॉफ्टवेयर है। ब्लेक हेगरले(Blake Hegerle) और जेरेमी ब्रुस्टल(Jeremy Bruestle) द्वारा विकसित यह सॉफ्टवेयर लिनक्स(Linux) और विंडोज(Windows) ऑपरेटिंग सिस्टम के साथ मुफ्त आता है। इसका उपयोग वाईफाई 802.11 बी(WiFi 802.11b) नेटवर्क के WEP Keys/encryption या पासवर्ड को डिक्रिप्ट करने के लिए किया जाता है।

यह टूल http://sourceforge.net/projects/airsnort लिंक का उपयोग करके सोर्सफोर्ज(Sourceforge) से डाउनलोड किया जा सकता है और डेटा पैकेट पर काम करता है। यह पहले नेटवर्क के डेटा पैकेट को कैप्चर करता है और फिर पैकेट के विश्लेषण द्वारा नेटवर्क के पासवर्ड को रिकवर करने का प्रयास करता है।

दूसरे शब्दों में, यह एक निष्क्रिय हमला करता है यानी, डेटा के प्रसारण की निगरानी करके काम करता है और डेटा को नष्ट किए बिना पर्याप्त मात्रा में डेटा पैकेट प्राप्त होने पर जानकारी प्राप्त करने या एन्क्रिप्शन या पासवर्ड कुंजी को मापने का प्रयास करता है। यह स्पष्ट रूप से सूचना की निगरानी और मान्यता है।

(AirSnort)WEP पासवर्ड को क्रैक करने के लिए AirSnort एक आसान टूल है । यह GNU जनरल पब्लिक लाइसेंस के तहत उपलब्ध है और मुफ़्त है। हालांकि सॉफ्टवेयर कार्यात्मक है, लेकिन पिछले तीन वर्षों से इसे बनाए नहीं रखा गया है, आगे कोई विकास नहीं हुआ है।

Download Now9. एटरकैप

Ettercap पीसी(Ettercap) के लिए एक ओपन-सोर्स और सर्वश्रेष्ठ वाईफाई(Wifi) हैकिंग टूल है जो क्रॉस-प्लेटफ़ॉर्म एप्लिकेशन का समर्थन करता है, जिसका अर्थ है कि जब आप एक ही सिस्टम पर कई कंप्यूटरों या कई एप्लिकेशन पर किसी विशेष एप्लिकेशन का उपयोग कर सकते हैं। इसका उपयोग लोकल(Local) एरिया नेटवर्क पर 'मैन-इन-द-मिडिल अटैक' के लिए किया जा सकता है , यानी लैन पर भेजा गया डेटा प्रेषक(LAN) और रिसीवर के बीच लैन(LAN) से जुड़े प्रत्येक डिवाइस को भी भेजा जाता है ।

यह हैकिंग टूल लिनक्स(Linux) , मैक ओएस एक्स(Mac OS X) , बीएसडी(BSD) , सोलारिस(Solaris) और माइक्रोसॉफ्ट विंडोज(Microsoft Windows) सहित विभिन्न ऑपरेटिंग सिस्टम का समर्थन करता है । इस प्रणाली का उपयोग करके, आप किसी भी कमी की जांच करने के लिए सुरक्षा ऑडिट कर सकते हैं और किसी भी दुर्घटना से पहले सुरक्षा लीक को प्लग कर सकते हैं। यह एक ही नेटवर्क में सभी उपकरणों के बीच डेटा ट्रांसफर को नियंत्रित करने वाले सभी नियमों की जांच करके नेटवर्क प्रोटोकॉल का विश्लेषण भी कर सकता है, भले ही उनका डिज़ाइन या आंतरिक प्रक्रिया कुछ भी हो।

यह उपकरण कस्टम प्लग-इन या ऐड-ऑन की अनुमति देता है जो आपकी प्रथागत आवश्यकताओं और आवश्यकताओं के अनुसार पहले से मौजूद सॉफ़्टवेयर प्रोग्राम में सुविधाएँ जोड़ते हैं। यह सामग्री फ़िल्टरिंग को भी सक्षम बनाता है और पासवर्ड, आईपी पते, किसी भी संरक्षित जानकारी आदि की चोरी का मुकाबला करने के लिए डेटा को इंटरसेप्ट और निरीक्षण करके HTTP एसएसएल(HTTP SSL) सुरक्षित डेटा को सूँघने में सक्षम बनाता है ।

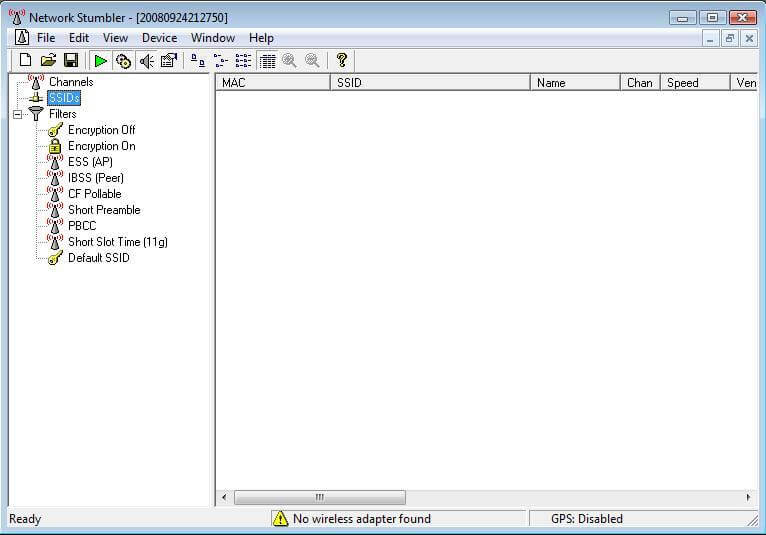

Download Now10. नेटस्टंबलर

नेटस्टंबलर , जिसे (NetStumbler)नेटवर्क स्टंबलर(Network Stumbler) के रूप में भी जाना जाता है, एक प्रसिद्ध, मुफ्त में उपलब्ध उपकरण है जो खुले वायरलेस प्रवेश बिंदुओं को खोजने के लिए उपलब्ध है। यह विंडोज 2000 से विंडोज एक्सपी तक (Windows XP)माइक्रोसॉफ्ट विंडोज(Microsoft Windows) ऑपरेटिंग सिस्टम पर चलता है और 802.11 ए, 802.11 बी और 802.11 जी वायरलेस नेटवर्क का पता लगाने में सक्षम बनाता है। इसमें खुद का एक छोटा संस्करण भी है जिसे मिनीस्टंबलर(MiniStumbler) के नाम से जाना जाता है ।

यह उपकरण 2005 में अंतिम रिलीज के बाद से लगभग 15 वर्षों के लिए विकसित नहीं किया गया है। इसके ट्रिम-डाउन संस्करण का उपयोग सीडी, डीवीडी(DVD) प्लेयर, स्टीरियो, टीवी(TVs) , होम थिएटर, हैंडहेल्ड कंप्यूटर जैसे हैंडहेल्ड उपभोक्ता इलेक्ट्रॉनिक(Consumer Electronic) उपकरणों में ऑपरेटिंग सिस्टम के साथ किया जा सकता है। लैपटॉप, और कोई अन्य ऑडियो और वीडियो उपकरण।

एक बार जब आप उपकरण चलाते हैं, तो यह स्वचालित रूप से आसपास के वायरलेस नेटवर्क को स्कैन करना शुरू कर देता है, और एक बार पूरा हो जाने पर; आप आसपास के नेटवर्क की पूरी सूची देखेंगे। इसलिए, इसका उपयोग मूल रूप से वार्डिंग के लिए किया जाता है, जो स्थानीय रूप से निर्दिष्ट क्षेत्र में वाईफाई नेटवर्क को मैप करने की एक प्रक्रिया है और इसे एक्सेस प्वाइंट मैपिंग के रूप में भी जाना जाता है।(WiFi)

आप इस उपकरण का उपयोग करके चिंता के निर्दिष्ट क्षेत्र में अनधिकृत पहुंच बिंदुओं का भी पता लगा सकते हैं। यह कम नेटवर्क वाले स्थानों को खोजने में भी मदद करता है और लिनक्स(Linux) , मैक ओएस एक्स(Mac OS X) , बीएसडी(BSD) , सोलारिस(Solaris) , माइक्रोसॉफ्ट विंडोज(Microsoft Windows) , और कई अन्य नेटवर्क कॉन्फ़िगरेशन को सत्यापित करने में भी सहायता कर सकता है ।

इस हैकिंग सॉफ़्टवेयर का दोष यह है कि इसे किसी भी वायरलेस डिटेक्शन सिस्टम या डिवाइस द्वारा आसानी से महसूस किया जा सकता है, यदि यह आसपास के क्षेत्र में काम करता है, और यह टूल नवीनतम 64 बिट(Bit) ऑपरेटिंग सिस्टम के साथ भी सटीक रूप से काम नहीं करता है। अंत में, टूल का उपयोग करने के इच्छुक लोगों के लिए http://www.stumbler.net/ लिंक का उपयोग करके इसे डाउनलोड किया जा सकता है।

Download Now11. किउवान

यह एक लायबिलिटी स्कैनर सॉफ्टवेयर है जो वायरलेस नेटवर्क के लिए अंडरस्कैन क्षेत्र को मैप करता है और पासवर्ड, आईपी एड्रेस और किसी भी अन्य जानकारी को हैक / चोरी करने की भोलापन तक पहुंचने के लिए उन्हें इंटरसेप्ट करता है। एक बार उन नेटवर्क की पहचान हो जाने के बाद, यह स्वचालित रूप से इन देनदारियों के निवारण के लिए अपनी कार्रवाई शुरू कर देता है।

यह टूल इंटीग्रेटेड डेवलपमेंट एनवायरनमेंट(Integrated Development Environment) को भी पूरा करता है , एक सॉफ्टवेयर प्रोग्राम जो उपयोगकर्ताओं को कोड एडिटिंग, डिबगिंग, टेक्स्ट एडिटिंग, प्रोजेक्ट एडिटिंग, आउटपुट व्यूइंग, रिसोर्स मॉनिटरिंग और कई अन्य कार्यों को करने के लिए संपूर्ण सुविधाएं प्रदान करता है। IDE प्रोग्राम, जैसे, NetBeans ,(NetBeans) Eclipse ,(Eclipse) IntelliJ ,(IntelliJ) Visual Studio(Visual) , Webstorm , Phpstorm , आदि सॉफ़्टवेयर विकास के दौरान फ़ीडबैक प्रदान करने में सहायता करते हैं।

किउवान(Kiuwan) बीस से अधिक programming languages like Java, C/C++, Javascript, PHP, JSP, and many more for desktops, webs, and mobile apps के लिए भी प्रावधान करता है । यह सबसे कठोर उद्योग मानकों को पूरा करने के लिए जाना जाता है, जिसमें OWASP , CWE , SANS 25 , HIPPA , WASC , ISO/IEC 25000 , PCI , ISO/IEC 9126 , और बहुत कुछ शामिल हैं, जो इसे एक अत्यधिक पसंदीदा उपकरण बनाता है।

किउवान(Kiuwan) बहु-प्रौद्योगिकी स्कैन इंजन भी अपने 'अंतर्दृष्टि' टूल के माध्यम से लाइसेंस अनुपालन के प्रबंधन के अलावा ओपन सोर्स घटकों में वायरलेस नेटवर्क में कमजोरी पर रिपोर्ट करता है। यह कोड समीक्षा उपकरण हैकर्स के लिए एक बार में हैकर्स के लिए एक लागत पर एक नि: शुल्क परीक्षण और एक बार उपयोग की पेशकश करता है। संकेतित कई कारणों से, इसे उद्योग में अग्रणी हैकिंग टूल में से एक माना जाता है।

Download Now12. निक्टो

निक्टो(Nikto) एक अन्य ओपन-सोर्स वेब स्कैनर कम हैकिंग टूल है जो निर्दिष्ट वेब सर्वर या रिमोट होस्ट के खिलाफ व्यापक परीक्षण करता है। यह 6700 संभावित खतरनाक फाइलों, कई पुराने सर्वरों से संबंधित मुद्दों और कई सर्वरों के किसी भी संस्करण-विशिष्ट चिंताओं जैसे कई मदों को स्कैन करता है।

यह हैकिंग टूल एक साधारण कमांड-लाइन इंटरफेस के साथ काली लिनक्स वितरण का एक हिस्सा है। (Kali Linux)Nikto HTTP सर्वर विकल्प या स्थापित वेब सर्वर और सॉफ़्टवेयर की पहचान जैसे कॉन्फ़िगरेशन के लिए जाँच को सक्षम बनाता है। यह किसी भी एकाधिक अनुक्रमणिका फ़ाइलों की तरह डिफ़ॉल्ट स्थापना फ़ाइलों का भी पता लगाता है और अक्सर ऑटो-अपडेट स्कैन आइटम और प्लग-इन का पता लगाता है।

टूल में फेडोरा(Fedora) जैसे कई अन्य प्रथागत लिनक्स(Linux) वितरण अपने सॉफ्टवेयर शस्त्रागार में हैं। यह यह जांचने के लिए एक क्रॉस-साइट स्क्रिप्टिंग(Scripting) संवेदनशीलता परीक्षण भी निष्पादित करता है कि क्या अविश्वसनीय बाहरी स्रोत को उपयोगकर्ता के वेब एप्लिकेशन में उसके वाईफाई(WiFi) को हैक करने के लिए उसके दुर्भावनापूर्ण कोड को इंजेक्ट करने की अनुमति है ।

यह भी पढ़ें: (Also Read:) पासवर्ड बताए बिना वाई-फाई एक्सेस साझा करने के 3 तरीके(3 Ways to Share Wi-Fi Access without revealing Password)

यह वाईफाई(WiFi) हैकिंग को सक्षम करने के लिए डिक्शनरी-आधारित ब्रूट अटैक भी करता है , और LibWhisker IDS एन्कोडिंग तकनीकों का उपयोग करके घुसपैठ का पता लगाने वाले सिस्टम से बचा जा सकता है। यह मेटास्प्लोइट(Metasploit) ढांचे के साथ लॉग-इन और एकीकृत कर सकता है। सभी समीक्षाएं और रिपोर्ट टेक्स्ट फ़ाइल, XML , HTML , NBE , और CSV फ़ाइल स्वरूपों में सहेजी जाती हैं।

यह टूल बेसिक PERL इंस्टॉलेशन को सपोर्ट करता है और इसे विंडोज(Windows) , मैक(Mac) , लिनक्स(Linux) और यूनिक्स(UNIX) सिस्टम पर इस्तेमाल किया जा सकता है। यह इंस्टॉल किए गए सॉफ़्टवेयर की पहचान करने के लिए हेडर(Headers) , फ़ेविकॉन और फ़ाइलों का उपयोग कर सकता है। यह एक अच्छा पैठ उपकरण है जो किसी भी शिकार या लक्ष्य पर भेद्यता परीक्षण को आसान बनाता है।

Download Now13. बर्प सूट

यह वाईफाई(WiFi) हैकिंग टूल पोर्टस्विगर वेब सिक्योरिटी(PortSwigger Web Security) द्वारा विकसित किया गया है और यह जावा-आधारित पैठ परीक्षण उपकरण है। यह आपको वायरलेस नेटवर्क में कमजोरी या संवेदनशीलता की पहचान करने में मदद करता है। यह तीन संस्करणों में उपलब्ध है, अर्थात, सामुदायिक(Community) संस्करण, पेशेवर संस्करण और एंटरप्राइज़(Enterprise) संस्करण, प्रत्येक की कीमत आपकी आवश्यकता के आधार पर अलग-अलग है।

सामुदायिक संस्करण नि:शुल्क उपलब्ध है, जबकि व्यावसायिक संस्करण की कीमत प्रति उपयोगकर्ता प्रति वर्ष $399 है, और एंटरप्राइज़(Enterprise) संस्करण की लागत $3999 प्रति वर्ष है। नि: शुल्क संस्करण में सीमित कार्यक्षमता है लेकिन उपयोग के लिए पर्याप्त है। सामुदायिक संस्करण आवश्यक मैनुअल टूल के साथ टूल का एक-एक-एक सेट है। फिर भी, कार्यक्षमता को बढ़ाने के लिए, आप BApps नामक ऐड-ऑन स्थापित कर सकते हैं , उच्च लागत पर उन्नत कार्यक्षमता के साथ उच्च संस्करणों में अपग्रेड कर सकते हैं जैसा कि ऊपर प्रत्येक संस्करण के लिए इंगित किया गया है।

बर्प सूट वाईफाई(Burp Suite WiFi) हैकिंग टूल में उपलब्ध विभिन्न सुविधाओं के बीच , यह 100 प्रकार की व्यापक कमजोरी या संवेदनशीलता के लिए स्कैन कर सकता है। आप स्कैनिंग को शेड्यूल और रिपीट भी कर सकते हैं। यह आउट-ऑफ-बैंड एप्लिकेशन सुरक्षा परीक्षण(Out-Of-Band Application Security Testing) ( OAST ) प्रदान करने वाला पहला उपकरण था ।

उपकरण प्रत्येक कमजोरी की जांच करता है और उपकरण की विशेष रूप से रिपोर्ट की गई कमजोरी के लिए विस्तृत सलाह प्रदान करता है। यह CI या सतत एकीकरण(Continuous Integration) परीक्षण को भी पूरा करता है। कुल मिलाकर, यह एक अच्छा वेब सुरक्षा परीक्षण उपकरण है।

Download Now14. जॉन द रिपर

जॉन(John) द रिपर(Ripper) एक ओपन-सोर्स है, पासवर्ड क्रैकिंग के लिए मुफ्त वाईफाई हैकिंग टूल। (WiFi)इस टूल में कई पासवर्ड क्रैकर्स को एक पैकेज में जोड़ने की दक्षता है, जो इसे हैकर्स के लिए सबसे लोकप्रिय क्रैकिंग टूल में से एक बनाता है।

यह डिक्शनरी अटैक करता है और पासवर्ड क्रैकिंग को सक्षम करने के लिए इसमें आवश्यक बदलाव भी कर सकता है। ये परिवर्तन संबंधित प्लेनटेक्स्ट (जैसे कि एन्क्रिप्टेड पासवर्ड वाला उपयोगकर्ता नाम) को संशोधित करके या हैश के विरुद्ध भिन्नताओं की जांच करके एकल हमले मोड में हो सकते हैं।

यह पासवर्ड क्रैक करने के लिए ब्रूट(Brute) फोर्स मोड का भी उपयोग करता है। यह उन पासवर्डों के लिए इस पद्धति को पूरा करता है जो शब्दकोश शब्दसूची में प्रकट नहीं होते हैं, लेकिन उन्हें क्रैक करने में अधिक समय लगता है।

यह मूल रूप से UNIX ऑपरेटिंग सिस्टम के लिए कमजोर UNIX पासवर्ड का पता लगाने के लिए डिज़ाइन किया गया था। यह उपकरण पंद्रह विभिन्न ऑपरेटिंग सिस्टम का समर्थन करता है, जिसमें यूनिक्स(UNIX) के ग्यारह विभिन्न संस्करण और अन्य ऑपरेटिंग सिस्टम जैसे विंडोज(Windows) , डॉस(DOS) , बीओएस(BeOS) , और ओपन वीएमएस(Open VMS) शामिल हैं।

यह उपकरण स्वचालित रूप से पासवर्ड हैश प्रकारों का पता लगाता है और अनुकूलन योग्य पासवर्ड क्रैकर के रूप में काम करता है। हम देखते हैं कि यह वाईफाई(WiFi) हैकिंग टूल विभिन्न प्रकार के एन्क्रिप्टेड पासवर्ड प्रारूपों को क्रैक कर सकता है, जिसमें हैश टाइप क्रिप्ट पासवर्ड अक्सर कई यूनिक्स(UNIX) संस्करणों पर पाए जाते हैं।

यह टूल अपनी गति के लिए जाना जाता है और वास्तव में, एक तेज़ पासवर्ड क्रैकिंग टूल है। जैसा कि इसके नाम से पता चलता है, यह पासवर्ड को चीरता है और कुछ ही समय में इसे खोल देता है। इसे जॉन द रिपर(Ripper) वेबसाइट से डाउनलोड किया जा सकता है ।

Download Now15. मेडुसा

ग्रीक(Greek) पौराणिक कथाओं में मेडुसा(Medusa) नाम , ग्रीक(Greek) देवता फोरसी(Phorcys) की बेटी थी, जिसे बालों के स्थान पर सांपों के साथ एक पंख वाली महिला के रूप में चित्रित किया गया था और उसकी आँखों में देखने वाले को पत्थर में बदलने के लिए शाप दिया गया था।

उपरोक्त संदर्भ में, सर्वश्रेष्ठ ऑनलाइन वाईफाई(WiFi) हैकिंग टूल में से एक का नाम काफी गलत लगता है। Foofus.net वेबसाइट के सदस्यों द्वारा डिज़ाइन किया गया टूल एक क्रूर बल हैकिंग टूल है, जो इंटरनेट से डाउनलोड करने के लिए उपलब्ध है। मेडुसा(Medusa) हैकिंग टूल द्वारा दूरस्थ प्रमाणीकरण का समर्थन करने वाली कई सेवाएँ समर्थित हैं ।

उपकरण को तैयार किया गया है ताकि यह थ्रेड-आधारित समानांतर परीक्षण की अनुमति देता है, जो एक स्वचालित सॉफ़्टवेयर परीक्षण प्रक्रिया है जो एक विशिष्ट कार्य की प्रमुख कार्यात्मक क्षमताओं को सत्यापित करने के लिए एक ही समय में कई होस्ट, उपयोगकर्ताओं या पासवर्ड के खिलाफ कई परीक्षण शुरू कर सकता है। इस परीक्षण का उद्देश्य समय की बचत करना है।

इस उपकरण की एक अन्य प्रमुख विशेषता इसका लचीला उपयोगकर्ता इनपुट है, जिसमें लक्ष्य इनपुट को विभिन्न तरीकों से निर्दिष्ट किया जा सकता है। प्रत्येक इनपुट या तो एक इनपुट या एक फ़ाइल में एकाधिक इनपुट हो सकता है, जिससे उपयोगकर्ता को अपने प्रदर्शन को तेज करने के लिए अनुकूलन और शॉर्टकट बनाने की सुविधा मिलती है।

इस क्रूड हैकिंग टूल का उपयोग करने में, इसके मूल अनुप्रयोगों को ब्रूट फोर्स हमलों के लिए सेवाओं की सूची को कंपाउंड करने के लिए संशोधित करने की आवश्यकता नहीं है। डिवाइस में, सभी सर्विस मॉड्यूल स्वतंत्र .mod फ़ाइल के रूप में मौजूद हैं जो इसे एक मॉड्यूलर डिज़ाइन एप्लिकेशन बनाते हैं।

Download Now16. गुस्सा आईपी स्कैनर

यह आईपी पते और बंदरगाहों को स्कैन करने के लिए पीसी के लिए सबसे अच्छे वाईफाई हैकिंग टूल में से एक है। यह स्थानीय नेटवर्क के साथ-साथ इंटरनेट दोनों को स्कैन कर सकता है। यह वाईफाई(WiFi) हैकिंग टूल का उपयोग करने के लिए स्वतंत्र है, जिसके लिए किसी इंस्टॉलेशन की आवश्यकता नहीं होती है, जिसके आधार पर इसे आसानी से कॉपी किया जा सकता है और कहीं भी इस्तेमाल किया जा सकता है।

यह क्रॉस-प्लेटफ़ॉर्म सॉफ़्टवेयर कई सॉफ़्टवेयर प्लेटफ़ॉर्म का समर्थन कर सकता है, जो स्मार्टफोन और टैबलेट कंप्यूटर के लिए ब्लैकबेरी(Blackberry) , एंड्रॉइड और आईओएस जैसे ऑपरेटिंग सिस्टम या (Android)माइक्रोसॉफ्ट विंडोज(Microsoft Windows) , जावा(Java) , लिनक्स(Linux) , मैकओएस, सोलारिस(Solaris) आदि जैसे क्रॉस-प्लेटफ़ॉर्म प्रोग्राम हो सकते हैं।

एंग्री आईपी स्कैनर(Angry IP Scanner) एप्लिकेशन एक कमांड-लाइन इंटरफेस ( सीएलआई(CLI) ) को सक्षम बनाता है , जो एक टेक्स्ट-आधारित यूजर इंटरफेस है जिसका उपयोग कंप्यूटर फाइलों को देखने और प्रबंधित करने के लिए किया जाता है। यह हल्का एप्लिकेशन एक सॉफ्टवेयर विशेषज्ञ, एक सॉफ्टवेयर विकास संगठन के सह-मालिक एंटोन केक्स(Anton Keks) द्वारा लिखा और रखरखाव किया जाता है ।

यह उपकरण CSV(CSV) , TXT , XML , आदि जैसे कई स्वरूपों में परिणामों को सहेज और निर्यात कर सकता है । आप इस उपकरण का उपयोग करके किसी भी प्रारूप में फ़ाइल कर सकते हैं या डेटा को यादृच्छिक रूप से एक्सेस कर सकते हैं, घटनाओं का कोई क्रम नहीं है, और आप सीधे बिंदु से कूद सकते हैं उचित क्रम से गुजरे बिना A से Z को इंगित करें।

स्कैनिंग उपकरण प्रत्येक आईपी पते की स्थिति निर्धारित करने के लिए एक संकेत भेजकर प्रत्येक आईपी पते को पिंग करता है, एक होस्टनाम को हल करता है, पोर्ट स्कैन करता है, आदि। इस प्रकार प्रत्येक होस्ट के बारे में एकत्र किए गए डेटा को समझाने के लिए एक या अधिक पैराग्राफ में विस्तारित किया जा सकता है। प्लग-इन का उपयोग करने वाली कोई भी जटिलता।

यह उपकरण अपनी स्कैनिंग गति को बढ़ाने के लिए बहु-थ्रेडेड दृष्टिकोण का उपयोग करके स्कैन किए गए प्रत्येक आईपी पते के लिए एक अलग स्कैनिंग थ्रेड का उपयोग करता है। कई डेटा फ़ेचर के साथ, यह टूल अपने प्रदर्शन को बढ़ाने के लिए नई क्षमताओं और कार्यक्षमता को जोड़ने की अनुमति देता है। यह अपने उपयोगकर्ताओं के लिए कई सुविधाओं के साथ कुल मिलाकर एक अच्छा टूल है।

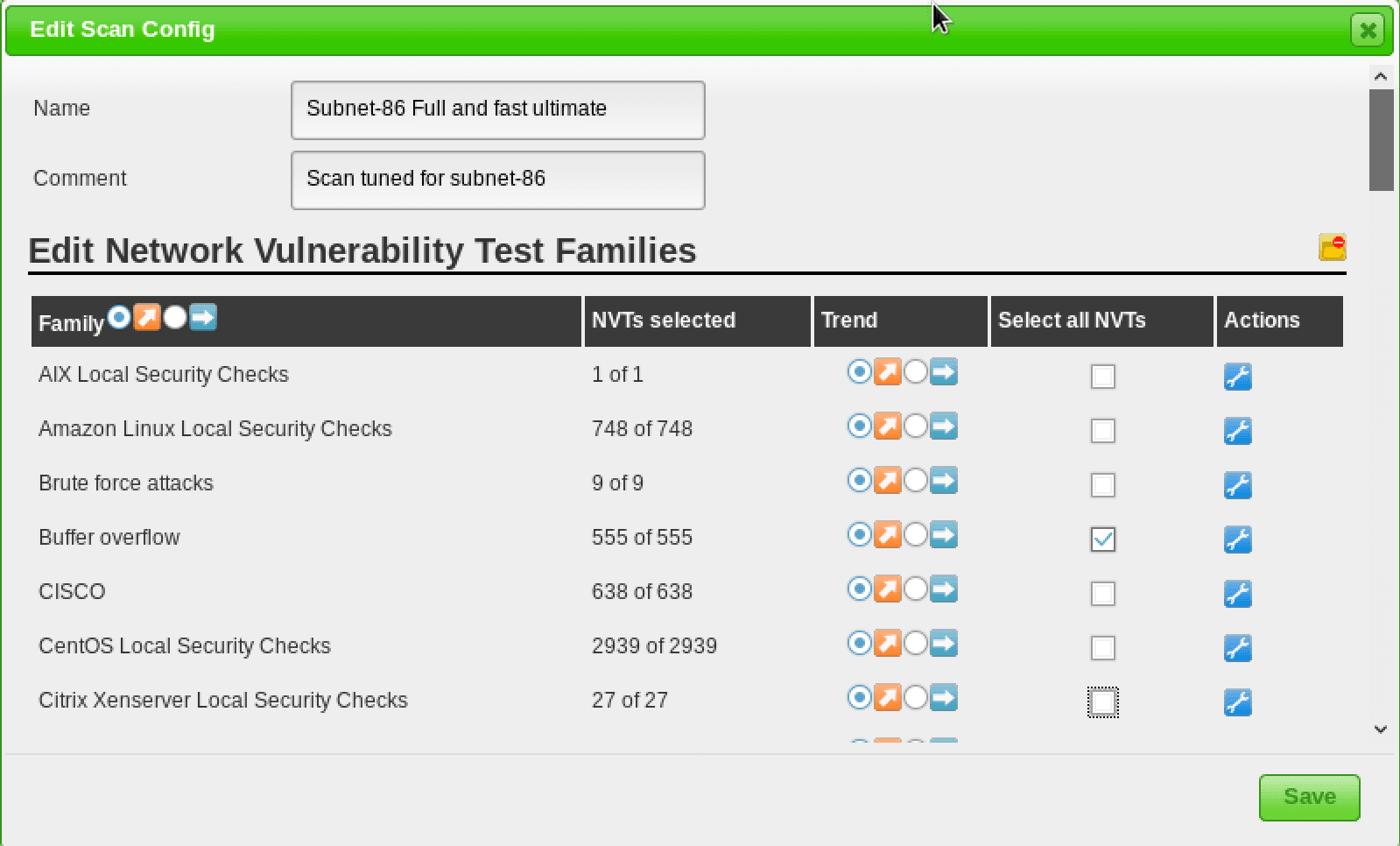

Download Now17. ओपनवास

एक प्रसिद्ध व्यापक भेद्यता मूल्यांकन प्रक्रिया को इसके पुराने नाम "नेसस" से भी जाना जाता है। यह एक ओपन-सोर्स सिस्टम है जो किसी भी होस्ट के सुरक्षा मुद्दों का पता लगा सकता है, चाहे वह सर्वर हो या नेटवर्क डिवाइस जैसे पीसी, लैपटॉप, स्मार्टफोन आदि।

जैसा कि कहा गया है, इस टूल का प्राथमिक कार्य विस्तृत स्कैनिंग करना है, आईपी पते के पोर्ट स्कैन से शुरू करके यह पता लगाने के लिए कि क्या कोई आपके द्वारा टाइप की जा रही बात सुन रहा है। यदि पता चला है, तो इन सुनने की कमजोरियों के लिए परीक्षण किया जाता है, और परिणाम आवश्यक कार्रवाई के लिए एक रिपोर्ट में संकलित किए जाते हैं।

OpenVAS हैकिंग टूल(OpenVAS Hacking Tool) स्कैन कार्यों को रोकने, रोकने और फिर से शुरू करने की क्षमता के साथ एक साथ कई होस्ट को स्कैन कर सकता है। यह 50,000 से अधिक संवेदनशीलता परीक्षण कर सकता है और परिणाम सादे पाठ, एक्सएमएल(XML) , एचटीएमएल(HTML) , या लेटेक्स प्रारूपों में दिखा सकता है।

यह टूल गलत-सकारात्मक प्रबंधन की वकालत करता है और इसकी मेलिंग सूची में किसी भी गलत सकारात्मक को पोस्ट करने से तत्काल प्रतिक्रिया मिलती है। यह स्कैन को शेड्यूल भी कर सकता है, इसमें एक शक्तिशाली कमांड-लाइन इंटरफ़ेस है, और ग्राफिक्स और सांख्यिकी निर्माण विधियों के अलावा समग्र नागियो मॉनिटरिंग सॉफ्टवेयर है। (Nagios)यह टूल Linux , UNIX और Windows ऑपरेटिंग सिस्टम को सपोर्ट करता है।

एक शक्तिशाली वेब-आधारित इंटरफ़ेस होने के नाते, यह उपकरण प्रशासकों, डेवलपर्स और प्रमाणित सूचना प्रणालियों, सुरक्षा पेशेवरों के बीच बहुत लोकप्रिय है। इन विशेषज्ञों का प्रमुख कार्य दस्तावेज़ों का पता लगाना, उन्हें रोकना और डिजिटल जानकारी के लिए खतरों का मुकाबला करना है।

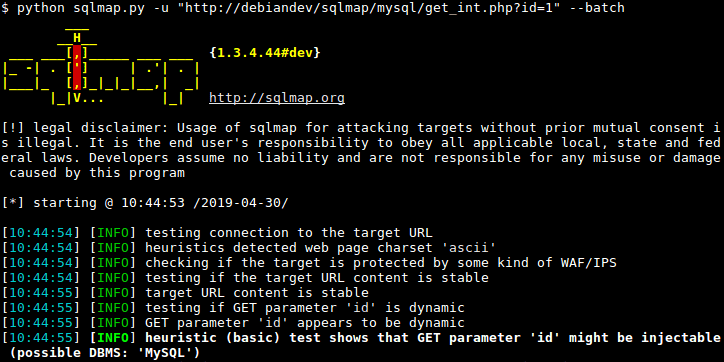

Download Now18. एसक्यूएल मानचित्र

The SQL Map tool is open source python software that automatically enables detecting and exploiting SQL injection flaws and taking over of database servers. SQL Injection attacks are one of the oldest, most pervading, and highly dangerous web application risks.

There are various types of SQL Injection attacks like the in-band SQLi, blind SQLi, and out-of-band SQLi. An SQL injection occurs when you unknowingly ask for and run a user input like their username or user-id rather than a simple name/id on your database.

Hackers using the SQL injection method can bypass all security measures on web applications using an SQL database such as MySQL, Oracle, SQL Server, or others and recover all the contents like personal data, trade secrets, intellectual property, any other information and even add, modify or delete records in the database.

The hackers also employ dictionary-based password cracking techniques and can also undertake the user enumeration attack by using brute-force techniques on web application weaknesses. This method is used to recover the valid username from a web application or where user authentication is required.

You can also store your information in your database, dumb, known as the mysqldump tool. This tool is used to back-up a database so that its contents can be restored in the event of data loss and is located in the root/bin directory of the MySQL installation directory. It enables the back-up of your information through the generation of a text file that contains SQL statements that can re-create the databases from now or scratch.

Download Now19. Intruder

The intruder is a cloud-based vulnerability scanner built by experienced security professionals. This hacking tool locates cybersecurity weaknesses in your digital infrastructure to avoid costly data breaches. The intruder also coalesces with major cloud providers like Slack and Jira for project tracking.

This system has more than 9000 security checks available, which are up for use to all types and sizes of companies interested to overcome the weaknesses in their cybersecurity. In the process of checking, it looks to identify incorrect security configurations and removes the errors in the execution of these security controls.

It also keeps a check on common web application contentions like SQL injection and cross-site scripting so that you can do your work without the fear of anyone ripping into your work and severing it. It proactively works on your system, checking for any latest risks and clears them using its remedies so that you can peacefully continue with your working.

So what is the difference between a hacker and an intruder? Their aim or goal is to break the weaker network security systems to steal information. The hacker is a mastermind in the art of programming to hacking into programs that work and can be termed as a ‘computer criminal’ whereas intruders are those who, through their continuous network scanning programs are aware of weaknesses in the system and networks and ultimately exploit them to breach into networks and information systems.

Download Now20. Maltego

Maltego is a tool for link analysis and data mining, which helps you locate the network’s weak points and abnormalities. It works on real-time data mining and information collection. It is available in three versions.

Maltego CE, the community version, is available free of cost, whereas the Maltego classic is available at a price of $999, and the third version, the Maltego XL, is available at the cost of $1999. Both the priced versions are available for the desktop user. There is another product of Maltego for the webserver, namely CTAS, ITDS, and Comms, which includes training and has an initial price of $40000.

Recommended: 15 Best WiFi Hacking Apps For Android (2020)

This tool provides data on node-based graphical patterns, whereas Maltego XL can work with large graphs, providing graphic pictures highlighting the weaknesses and abnormalities in the network to enable easy hacking by using the highlighted susceptibilities. This tool supports Windows, Linux, and Mac Operating Systems.

Maltego also provides an on-line training course, and you are given three months to complete the course, during which you are eligible to access all new videos and updates. Upon completing all exercises and lessons, you will be given a certificate of participation by Maltego.

Download Nowबस, हम आशा करते हैं कि विंडोज 10 पीसी के लिए 20 सर्वश्रेष्ठ वाईफाई हैकिंग टूल(20 best WiFi hacking tools for Windows 10 PC was helpful) की यह सूची मददगार थी । अब आप वायरलेस नेटवर्क का पासवर्ड जाने बिना, मूल रूप से सीखने के उद्देश्यों के लिए उपयोग करने में सक्षम होंगे। पासवर्ड क्रैकिंग का समय पासवर्ड की जटिलता और लंबाई के आधार पर भिन्न हो सकता है। कृपया(Please) ध्यान दें कि अनधिकृत पहुंच प्राप्त करने के लिए वायरलेस नेटवर्क को हैक करना एक साइबर अपराध है, और ऐसा करने से परहेज करने की सलाह दी जाती है क्योंकि इससे कानूनी जटिलताएं और जोखिम हो सकते हैं।

Related posts

Android के लिए 15 सर्वश्रेष्ठ वाईफाई हैकिंग ऐप्स (2022)

2022 हैकिंग के लिए 18 सर्वश्रेष्ठ उपकरण

विंडोज 11/10 के लिए बेस्ट फ्री वाईफाई नेटवर्क स्कैनर टूल्स

विंडोज़, आईओएस, मैकोज़ और एंड्रॉइड के लिए सर्वश्रेष्ठ वाईफाई विश्लेषक ऐप्स

विंडोज 10 में वाईफाई हिस्ट्री या डब्ल्यूएलएएन रिपोर्ट कैसे जेनरेट करें?

विंडोज 10 के लिए सर्वश्रेष्ठ मुफ्त बग ट्रैकिंग टूल

31 सर्वश्रेष्ठ वेब स्क्रैपिंग उपकरण

विंडोज 10 के लिए बेस्ट फ्री टीम चैट सॉफ्टवेयर

विंडोज़, मैक और लिनक्स के लिए 5 सर्वश्रेष्ठ ब्लू लाइट फ़िल्टर ऐप्स

विंडोज के लिए 7 बेस्ट ब्लोटवेयर रिमूवल टूल्स

विंडोज के लिए फ्री स्कैन वाईफाई और चैनल स्कैनर सॉफ्टवेयर

2022 के 5 सर्वश्रेष्ठ अमेज़न मूल्य ट्रैकर उपकरण

20 सर्वश्रेष्ठ ईआर आरेख उपकरण

उन्नत उपयोगकर्ताओं के लिए विंडोज के लिए 6 सर्वश्रेष्ठ मुफ्त विकल्प

विंडोज 11/10 के लिए बेस्ट फ्री मॉनिटर कैलिब्रेशन टूल्स

विंडोज, मैक, आईओएस और एंड्रॉइड के लिए 5 सर्वश्रेष्ठ आईपी स्कैनर टूल

20 सर्वश्रेष्ठ टोरेंट सर्च इंजन जो अभी भी 2022 में काम करता है

6 सर्वश्रेष्ठ मुफ्त विंडोज 11/10 मरम्मत उपकरण

विंडोज के लिए 11 सर्वश्रेष्ठ मुफ्त स्क्रीनशॉट सॉफ्टवेयर

विंडोज 11/10 पीसी के लिए बेस्ट फ्री पिंग मॉनिटर टूल्स