क्रोम और फ़ायरफ़ॉक्स ब्राउज़र में हाइपरलिंक ऑडिटिंग

कभी-कभी, नौसिखिए या निर्दोष उपयोगकर्ताओं को किसी अन्य संसाधन को जानकारी भेजने पर अनजाने में भाग लेने के लिए धोखा दिया जा सकता है। यह एक गोपनीयता जोखिम जोड़ सकता है। उदाहरण के लिए, HTML5 ने वेब पर हाइपरलिंक ऑडिटिंग(Hyperlink Auditing) नामक एक विशेषता जोड़ी है । यदि आप इस सुविधा से अवगत नहीं हैं, तो हाइपरलिंक(Hyperlink) ऑडिटिंग को एक वेब पेज में जोड़ा जाता है या एक क्षेत्र तत्व द्वारा बनाया जाता है जिसमें एक पिंग विशेषता होती है।

हाइपरलिंक ऑडिटिंग पिंग्स

यह आमतौर पर साइटों द्वारा लिंक क्लिक को ट्रैक करने के लिए उपयोग किया जाता है, लेकिन साइबर अपराधियों द्वारा साइटों को ऑफ़लाइन लेने के प्रयास में भारी मात्रा में वेब अनुरोधों को पारित करने के लिए इसका दुरुपयोग भी पाया गया है। तो, अपने क्रोम(Chrome) या फ़ायरफ़ॉक्स(Firefox) ब्राउज़र में इस सुविधा को कैसे निष्क्रिय करें? आइए इससे जुड़े कुछ सवालों के जवाब भी देने की कोशिश करते हैं।

हम 2 चरणों में आगे बढ़ेंगे-

- हाइपरलिंक ऑडिटिंग अक्षम करें

- निर्धारित करें कि हाइपरलिंक(Hyperlink) ऑडिटिंग अच्छा है या बुरा

हाइपरलिंक(Hyperlink) ऑडिटिंग एक HTML मानक है जो विशेष लिंक के निर्माण की अनुमति देता है जो एक निर्दिष्ट URL पर क्लिक करने पर वापस पिंग करते हैं। ये पिंग निर्दिष्ट वेब पेज पर POST अनुरोध के रूप में किए जाते हैं जो तब अनुरोध हेडर की जांच कर सकते हैं कि लिंक किस पेज पर क्लिक किया गया था।

1] हाइपरलिंक ऑडिटिंग अक्षम करें

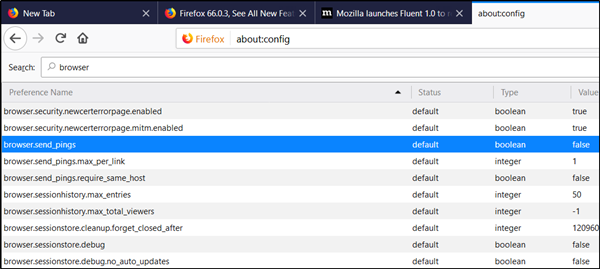

फ़ायरफ़ॉक्स(Firefox) उन कुछ ब्राउज़रों में से एक है जिनमें डिफ़ॉल्ट रूप से पिंग विशेषता अक्षम है। आप ब्राउज़र खोलकर और about:config > browser.send_pings प्रविष्टि मान पर एक नज़र डालकर इसे सत्यापित कर सकते हैं। अधिक जानकारी के लिए नीचे स्क्रीनशॉट देखें।

क्रोम(Chrome) भविष्य के संस्करणों में इस क्षमता को हटाने की योजना बना रहा है। हालांकि, आप अभी भी chrome://flags#disable-hyperlink-auditing खोलकर और ध्वज को अक्षम पर सेट करके इसे अक्षम कर सकते हैं।

नए संस्करणों में आपकी जानकारी के लिए, हाइपरलिंक(Hyperlink) पिंग ट्रैकिंग सुविधा डिफ़ॉल्ट रूप से सक्षम की जाएगी, और इसलिए हो सकता है कि आप अपने ब्राउज़र में ये फ़्लैग न देखें।

2] क्या हाइपरलिंक(Hyperlink) ऑडिटिंग अच्छी है या बुरी

कुछ समय पहले एक रिपोर्ट आई थी; इसने सुझाव दिया कि एक नए प्रकार का DDoS हमला (DDoS attack)HTML5 पिंग-आधारित हाइपरलिंक ऑडिटिंग सुविधा का दुरुपयोग करता है।

हमले में मुख्य रूप से उपयोगकर्ताओं को दो बाहरी जावास्क्रिप्ट(JavaScript) फाइलों के साथ एक तैयार किए गए वेब पेज पर जाने में शामिल होता है। जिनमें से एक में URL(URLs) युक्त एक सरणी शामिल है (जिसे DDoS हमले का लक्ष्य माना जाता है । दूसरी जावास्क्रिप्ट(JavaScript) फ़ाइल में एक फ़ंक्शन था जिसने सरणी से एक URL को यादृच्छिक रूप से चुना, एक 'पिंग' विशेषता के साथ टैग बनाया, और प्रो-व्याकरणिक रूप से क्लिक किया हर सेकंड लिंक करें। इसने हमलावरों को हाइपरलिंक ऑडिटिंग पिंग को लक्ष्य तक भेजने में सक्षम बनाया, जब तक कि वेब पेज खोला गया था। जैसे, भेद्यता के बजाय, हमला एक वैध सुविधा को हमले के उपकरण में बदलने पर निर्भर था।

यह एक चिंताजनक प्रवृत्ति है, और इसलिए हाइपरलिंक(Hyperlink) ऑडिटिंग को आमतौर पर एक अच्छा विचार नहीं माना जाता है।

Related posts

फिक्स: रीकैप्चा क्रोम, फ़ायरफ़ॉक्स या किसी भी ब्राउज़र में काम नहीं कर रहा है

एज, क्रोम और फायरफॉक्स ब्राउजर के बीच टैब कैसे सिंक करें

विंडोज पीसी के लिए Google क्रोम बनाम फ़ायरफ़ॉक्स क्वांटम

क्रोम या फायरफॉक्स में वेबपेजों को पीडीएफ के रूप में कैसे सेव करें

400 खराब अनुरोध, कुकी बहुत बड़ी - क्रोम, एज, फ़ायरफ़ॉक्स

एज, फायरफॉक्स, क्रोम, ओपेरा के लिए सुरक्षा, गोपनीयता, सफाई उपकरण

क्रोम या फ़ायरफ़ॉक्स में वेब पेज को नीचे या ऊपर ऑटो स्क्रॉल कैसे करें

क्रोम, फ़ायरफ़ॉक्स, ओपेरा में डिफ़ॉल्ट डाउनलोड स्थान कैसे बदलें

Chrome, Firefox और Edge पर स्थानीय फ़ाइलें कैसे खोलें

क्रोम, एज या फायरफॉक्स ब्राउजर को फुल स्क्रीन मोड में कैसे खोलें?

क्या क्रोम, फायरफॉक्स या एज ब्राउजर में पासवर्ड सेव करना सुरक्षित है?

फ़ायरफ़ॉक्स क्वांटम ब्राउज़र इसे आपकी पसंद के अनुसार अनुकूलित करने के लिए ट्वीक करता है

क्रोम और फायरफॉक्स के लिए विंडोज डिफेंडर एप्लीकेशन गार्ड एक्सटेंशन

क्रोम, फायरफॉक्स और एज में वेब पेज का अनुवाद कैसे करें

क्रोम, फ़ायरफ़ॉक्स, एज में एक बार में सभी सहेजे गए पासवर्ड हटाएं

Chrome, Edge, Firefox का उपयोग करके डेस्कटॉप पर वेबसाइट शॉर्टकट बनाएं

क्रोम, फ़ायरफ़ॉक्स, एज ब्राउज़र में स्वचालित रीडायरेक्ट को कैसे रोकें

Chrome या Edge में Office फ़ाइलें कैसे खोलें

क्रोम, फ़ायरफ़ॉक्स में ब्राउज़र ऐड-ऑन और एक्सटेंशन प्रबंधित या अक्षम करें

फ़ायरफ़ॉक्स ब्राउज़र में सूचनाएं, माइक्रोफ़ोन, कैमरा अनुरोध ब्लॉक करें