DDoS डिस्ट्रीब्यूटेड डेनियल ऑफ़ सर्विस अटैक्स: सुरक्षा, रोकथाम

डिस्ट्रीब्यूटेड डेनियल ऑफ सर्विस(Distributed Denial of Service) या DDoS का एक लंबा इतिहास है, और यह पूरी तरह से मुख्यधारा बन गया जब बेनामी समूह ने (Anonymous)विकीलीक्स(Wikileaks) के खिलाफ किसी भी वेबसाइट के खिलाफ अपना अभियान शुरू किया । उस समय तक, यह शब्द और इसका क्या अर्थ था, यह केवल इंटरनेट सुरक्षा(Internet Security) के ज्ञान वाले लोगों को ही पता था ।

सेवा का वितरित इनकार

डीडीओएस(DDoS) हमलों से बचने या रोकने के तरीकों पर चर्चा करने से पहले मैं इस लेख में कुछ उल्लेखनीय डीडीओएस(DDoS) विधियों को शामिल करना चाहता हूं।

डीडीओएस हमले क्या हैं?

मुझे यकीन है कि आप सभी इसका अर्थ जानते हैं। शब्द के लिए नए लोगों के लिए, यह "वितरित" सेवा से वंचित है(Denial of Service)(Denial of Service) - जिस तरह से सर्वर से बहुत अधिक अनुरोधों को संभालने के कारण होता है।

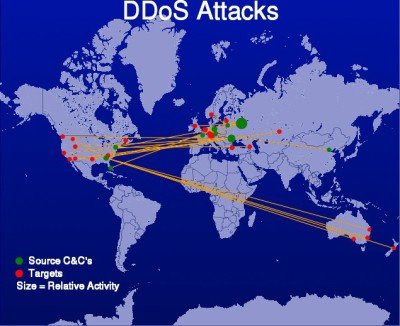

जब कई छेड़छाड़ किए गए कंप्यूटरों द्वारा जानबूझकर भेजे जा रहे उच्च ट्रैफ़िक के कारण वास्तविक समय में अनुरोधों को संसाधित करने में असमर्थ होते हैं, तो साइट सर्वर हैंग हो जाता है और विभिन्न क्लाइंट्स के किसी भी अधिक अनुरोध का जवाब देना बंद कर देता है। समझौता किए गए कंप्यूटरों के नेटवर्क को बॉटनेट(BOTNETS) कहा जाता है । मूल रूप(Basically) से, नेटवर्क के सभी कंप्यूटर और स्मार्ट उपकरण हैकर्स द्वारा नियंत्रित होते हैं और उन कंप्यूटरों के मालिक लोगों को पता नहीं होता है कि उन्हें हैक कर लिया गया है।

चूंकि अनुरोध कई हैं और विभिन्न स्थानों से आते हैं (हैक किए गए कंप्यूटरों के क्षेत्र भिन्न हो सकते हैं), इसे " डिस्ट्रिब्यूटेड डेनियल(Distributed Denial) ऑफ सर्विस" या संक्षेप में डीडीओएस कहा जाता है। (DDoS)DDoS होने के लिए , कनेक्शन प्रयासों की संख्या और तीव्रता लक्षित सर्वर(Server) द्वारा प्रबंधित की जा सकने वाली मात्रा से अधिक होनी चाहिए । यदि बैंडविड्थ अधिक है, तो किसी भी DDoS हमलावर को सर्वर को नीचे लाने के लिए अधिक कंप्यूटर और अधिक बार-बार अनुरोधों की आवश्यकता होगी।

सुझाव(TIP) : Google Project Shield वेबसाइटों को चुनने के लिए मुफ़्त DDoS सुरक्षा प्रदान करता है।(DDoS)

लोकप्रिय DDoS तरीके और हमले के उपकरण

हमने अभी उपरोक्त अनुभाग में कई DDoS विधियों में से एक पर चर्चा की है। (DDoS)इसे " वितरित इनकार(distributed denial) " कहा जाता है क्योंकि संचार लाइनें एक या दो नहीं बल्कि सैकड़ों समझौता किए गए कंप्यूटरों द्वारा खोली जाती हैं। एक हैकर जिसकी कई कंप्यूटरों तक पहुंच है, वह कभी भी उस सर्वर पर अनुरोध भेजना शुरू कर सकता है जिसे वह नीचे लाना चाहता है। चूंकि यह एक या दो नहीं बल्कि कई कंप्यूटरों को पूरे ग्रह में रखा गया है, इसलिए इसे "वितरित" किया जाता है। सर्वर अब आने वाले अनुरोधों और क्रैश को पूरा नहीं कर सकता है।

अन्य विधियों में हैंडशेक विधि है(Handshake method) । सामान्य परिदृश्य में, आपका कंप्यूटर सर्वर के साथ एक TCP लाइन खोलता है । सर्वर प्रतिक्रिया देता है और हैंडशेक पूरा करने के लिए आपका इंतजार करता है। वास्तविक डेटा स्थानांतरण शुरू होने से पहले एक हैंडशेक आपके कंप्यूटर और सर्वर के बीच क्रियाओं का एक समूह है। हमले के मामले में, हैकर टीसीपी(TCP) खोलता है लेकिन हैंडशेक कभी पूरा नहीं करता है - इस प्रकार सर्वर को प्रतीक्षा करता रहता है। एक और वेबसाइट नीचे?!

एक त्वरित DDoS विधि UDP विधि है(UDP method) । यह DDoS हमले की शुरुआत करने के लिए DNS (डोमेन नाम सेवा)(DNS (Domain Name Service)) सर्वर का उपयोग करता है। सामान्य URL रिज़ॉल्यूशन के लिए, आपके कंप्यूटर उपयोगकर्ता डेटाग्राम प्रोटोकॉल(User Datagram Protocol) ( UDP ) को नियोजित करते हैं क्योंकि वे मानक TCP पैकेट से तेज़ होते हैं। यूडीपी(UDP) , संक्षेप में, अधिक विश्वसनीय नहीं है क्योंकि गिराए गए पैकेट और इस तरह की चीजों की जांच करने का कोई तरीका नहीं है। लेकिन इसका इस्तेमाल वहीं किया जाता है जहां गति एक प्रमुख चिंता का विषय है। यहां तक कि ऑनलाइन गेमिंग साइट भी यूडीपी(UDP) का उपयोग करती हैं । हैकर्स (Hackers)यूडीपी(UDP) की कमजोरियों का इस्तेमाल करते हैंसर्वर पर संदेशों की बाढ़ पैदा करने के लिए पैकेट। वे नकली पैकेट बना सकते हैं जो लक्षित सर्वर से आते प्रतीत होते हैं। क्वेरी कुछ ऐसी होगी जो लक्षित सर्वर को बड़ी मात्रा में डेटा भेजेगी। क्योंकि कई DNS रिज़ॉल्वर हैं, हैकर के लिए साइट को नीचे लाने वाले सर्वर को लक्षित करना आसान हो जाता है। इस मामले में भी, लक्षित सर्वर को उससे अधिक प्रश्न/प्रतिक्रियाएँ प्राप्त होती हैं, जो वह संभाल सकता है।

पढ़ें(Read) : क्या है फिरौती की सेवा से इनकार(What is Ransom Denial of Service) ?

ऐसे कई तृतीय-पक्ष उपकरण हैं जो हैकर के पास अधिक कंप्यूटर न होने पर बॉटनेट की तरह कार्य करते हैं। मुझे याद है कि कई हैकिंग समूहों में से एक ने ट्विटर(Twitter) पर लोगों से कुछ वेब पेज फॉर्म में रैंडम डेटा भरने और सेंड(Send) को हिट करने के लिए कहा था । मैंने इसे नहीं किया लेकिन उत्सुक था कि यह कैसे काम करता है। संभवतः, इसने सर्वरों को बार-बार स्पैम भेजा जब तक कि संतृप्ति पार नहीं हो गई और सर्वर नीचे चला गया। आप इंटरनेट(Internet) पर ऐसे टूल खोज सकते हैं । लेकिन याद रखें कि हैकिंग एक अपराध है, और हम किसी भी साइबर अपराध(Cyber Crimes) का समर्थन नहीं करते हैं । यह सिर्फ आपकी जानकारी के लिए है।

DDoS हमलों के तरीकों के बारे में बात करने के बाद , आइए देखें कि क्या हम DDoS हमलों से बच सकते हैं या उन्हें रोक सकते हैं।

पढ़ें(Read) : ब्लैक हैट, ग्रे हैट या व्हाइट हैट हैकर क्या है?

डीडीओएस सुरक्षा और रोकथाम

आप बहुत कुछ नहीं कर सकते हैं लेकिन फिर भी, आप कुछ सावधानियां बरतकर DDoS की संभावना को कम कर सकते हैं। (DDoS)इस तरह के हमलों द्वारा सबसे अधिक उपयोग किए जाने वाले तरीकों में से एक है अपने सर्वर बैंडविड्थ को बॉटनेट से नकली अनुरोधों के साथ रोकना। थोड़ी अधिक बैंडविड्थ खरीदने से DDoS हमलों को कम किया जा सकता है या रोका भी जा सकता है, लेकिन यह एक महंगा तरीका हो सकता है। अधिक बैंडविड्थ का अर्थ है अपने होस्टिंग प्रदाता को अधिक पैसा देना।

वितरित डेटा संचलन पद्धति का उपयोग करना भी अच्छा है। यानी, केवल एक सर्वर के बजाय, आपके पास अलग-अलग डेटासेंटर हैं जो अनुरोधों का भागों में जवाब देते हैं। पुराने दिनों में यह बहुत महंगा होता था जब आपको और सर्वर खरीदना पड़ता था। इन दिनों, डेटा केंद्रों को क्लाउड पर लागू किया जा सकता है - इस प्रकार आपके लोड को कम किया जा सकता है और इसे केवल एक सर्वर के बजाय सभी सर्वरों से वितरित किया जा सकता है।

आप किसी हमले की स्थिति में मिररिंग का उपयोग भी कर सकते हैं। मिरर सर्वर में मुख्य सर्वर पर आइटम्स की नवीनतम (स्थिर) कॉपी होती है। मूल सर्वर का उपयोग करने के बजाय, आप दर्पण का उपयोग करना चाह सकते हैं ताकि आने वाले ट्रैफ़िक को डायवर्ट किया जा सके, और इस प्रकार, एक DDoS को विफल / रोका जा सकता है।

मूल सर्वर को बंद करने और दर्पण का उपयोग शुरू करने के लिए, आपको नेटवर्क पर आने वाले और बाहर जाने वाले ट्रैफ़िक के बारे में जानकारी होनी चाहिए। कुछ मॉनिटर का उपयोग करें जो आपको ट्रैफ़िक की सही स्थिति प्रदर्शित करता है और यदि यह अलार्म करता है, मुख्य सर्वर को बंद कर देता है, और ट्रैफ़िक को मिरर की ओर मोड़ देता है। वैकल्पिक रूप से, यदि आप ट्रैफ़िक पर नज़र रख रहे हैं, तो आप ट्रैफ़िक को बंद किए बिना उससे निपटने के लिए अन्य तरीकों का उपयोग कर सकते हैं।

आप सुकुरी क्लाउडप्रॉक्सी(Sucuri Cloudproxy) या क्लाउडफ्लेयर(Cloudflare) जैसी सेवाओं का उपयोग करने पर भी विचार कर सकते हैं क्योंकि वे डीडीओएस(DDoS) हमलों से सुरक्षा प्रदान करते हैं ।

ये कुछ तरीके हैं जिनके बारे में मैं सोच सकता था, डीडीओएस हमलों को रोकने और कम करने के लिए, उनकी प्रकृति के आधार पर। यदि आपके पास DDoS के साथ कोई अनुभव है, तो कृपया इसे हमारे साथ साझा करें।(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

यह भी पढ़ें(Also read) : DDoS हमले की तैयारी कैसे करें और उससे कैसे निपटें ।

Related posts

सेवा से इनकार (DoS) हमला: यह क्या है और इसे कैसे रोका जाए?

जानवर बल के हमले - परिभाषा और रोकथाम

मैन-इन-द-मिडिल अटैक (एमआईटीएम) क्या है: परिभाषा, रोकथाम, उपकरण

स्मार्टबाइट नेटवर्क सेवा विंडोज 11/10 पर धीमी इंटरनेट गति का कारण बनती है

डीएलएल अपहरण भेद्यता हमले, रोकथाम और जांच

विंडोज पीसी पर इंटरनेट रेडियो स्टेशन फ्री में सेट करें

विंडोज 10 पर राउटर आईपी एड्रेस कैसे खोजें - आईपी एड्रेस लुकअप

फिरौती डेनियल ऑफ सर्विस (RDoS) क्या है? रोकथाम और सावधानियां

अपनी वाईफाई राउटर सेटिंग्स को कैसे बदलें या बदलें?

विंडोज 11/10 . पर इंटरनेट कनेक्शन कैसे सेट करें

इंटरनेट से कनेक्ट नहीं हो सकता? संपूर्ण इंटरनेट मरम्मत उपकरण आज़माएं

नेटवर्क एड्रेस ट्रांसलेटर (NAT) क्या है? वह क्या करता है? क्या मुझे इसकी आवश्यकता है?

विंडोज 11/10 में ईथरनेट डिस्कनेक्ट होता रहता है

क्रोम, फायरफॉक्स, एज, ओपेरा, इंटरनेट एक्सप्लोरर पर पॉप-अप को अनुमति दें या ब्लॉक करें

ब्लॉक या प्रतिबंधित वेबसाइटों को अनब्लॉक और एक्सेस कैसे करें

ऑनलाइन प्रतिष्ठा प्रबंधन युक्तियाँ, उपकरण और सेवाएँ

यांडेक्स डीएनएस समीक्षा: नियंत्रण के साथ तेज़, अधिक सुरक्षित इंटरनेट

माइक्रोसॉफ्ट एज या इंटरनेट एक्सप्लोरर में ऑटो रिफ्रेश को कैसे निष्क्रिय करें

वाई-फाई बनाम ईथरनेट: आपको किसका उपयोग करना चाहिए?

विंडोज उपयोगकर्ताओं के लिए इंटरनेट सुरक्षा लेख और सुझाव